¡A actualizar! Windows soluciona los graves fallos PrintNightmare y PetitPotam

Un mes más, Microsoft ha lanzado sus nuevas actualizaciones de seguridad para Windows, y el resto de sus productos, en un nuevo «martes de parches». Siempre recomendamos instalar estos parches de seguridad cuanto antes, en cuanto tenemos oportunidad, para poder estar seguros desde el primer momento. Pero, en esta ocasión, es esencial instalar las nuevas actualizaciones de seguridad de Windows ya que no solo corrigen 44 brechas de seguridad en total (no es el mes que más fallos ha corregido) sino que se centran en corregir dos graves vulnerabilidades, PrintNightmare y PetitPotam, que están poniendo en peligro millones de PCs en todo el mundo.

En total, los fallos de seguridad solucionados por Microsoft en su sistema operativo en este nuevo martes de parches han sido 44, de los cuales siete han sido calificados como «críticos», y 37 han sido considerados como «importantes». Y, de estos 44 fallos de seguridad, 13 han sido del tipo RCE (ejecución de código remota), 8 del tipo de divulgación de información, 2 de denegación de servicio y 4 del tipo spoofing.

En total, los nuevos parches de seguridad corrigen 3 vulnerabilidades de día cero, y una de ellas explotada activamente por piratas informáticos. Vamos a ver en detalle los fallos más graves.

Fallos de seguridad corregidos en estos nuevos parches de seguridad

Desde luego, el fallo más grave que soluciona este nuevo parche de seguridad es PrintNightmare, también conocido como CVE-2021-34527. Este fallo de seguridad se encuentra en la cola de impresión de los sistemas Windows y permite a un atacante local conseguir privilegios de SYSTEM (el mayor nivel de permisos) en el sistema operativo. Para ello, se aprovecha de una característica conocida como «Point and Print» para instalar un driver malicioso en el sistema, el cual se utiliza para llevar a cabo el ataque informático.

Y tampoco podemos olvidarnos de PetitPotam, registrada como CVE-2021-36942. Este fallo se utiliza para forzar a cualquier controlador de dominio a comunicarse con cualquier sistema, lo que puede utilizarse para ejecutar funciones y comandos a través de la API MS-EFSRPC sin necesidad de autenticarse. Este fallo afecta, además, a todas las versiones de Windows, desde 7 hasta la última versión de Windows 10.

Por último, no podemos olvidarnos de la vulnerabilidad de día cero que cuenta con un exploit y está siendo explotada por piratas informáticos: CVE-2021-36948. Este último fallo se encuentra en el componente Windows Update Medic Service, y permite a los atacantes ganar privilegios dentro del sistema afectado por ella.

Actualizar Windows ya

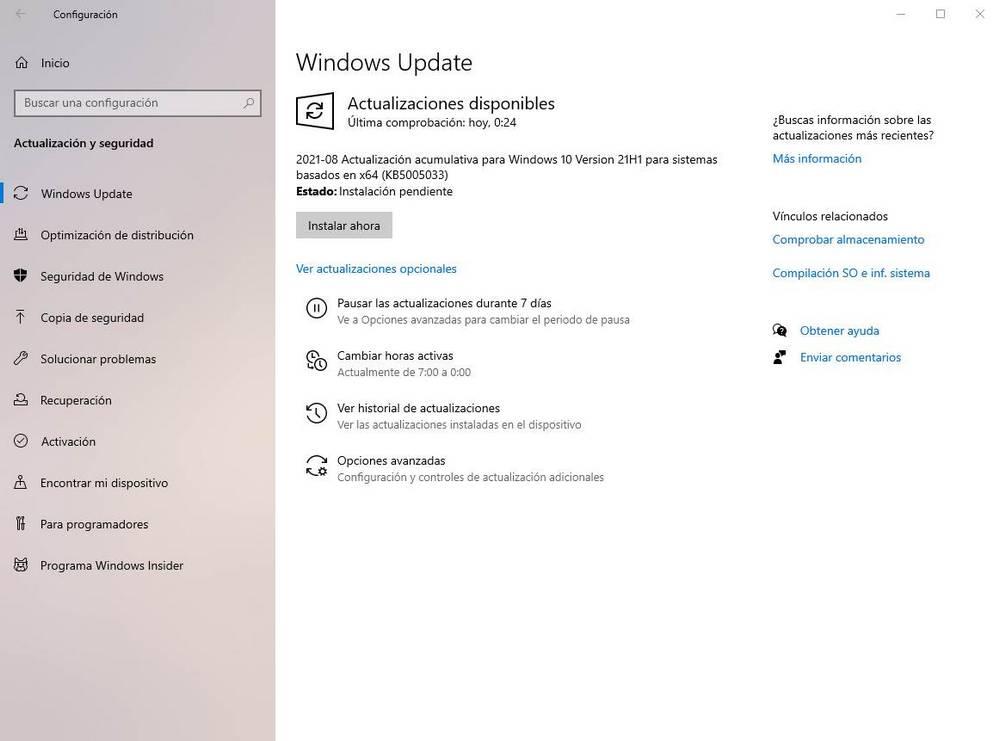

Estas nuevas actualizaciones ya se encuentran disponibles para todos los usuarios, de forma totalmente gratuita, a través de Windows Update. Salvo que hayamos hecho cambios en la herramienta de actualización de Windows, estos nuevos parches se bajarán e instalarán automáticamente tan pronto como estén disponibles. Y, con un simple reinicio, terminaremos de actualizar el PC y ponerlo al día.

Recordamos que estos parches de seguridad acumulativos incluyen también los parches de calidad lanzados a finales de julio como «opcionales». Estos parches se centran en corregir problemas de calidad (no relacionados con la seguridad) en el sistema operativo. Y, además, en esta ocasión se centran en mejorar el rendimiento y la estabilidad del sistema operativo al jugar.

Si no quieres, o puedes, usar Windows Update, puedes bajar estos nuevos parches de seguridad a mano, e instalarlos en Windows 10 2004, 20H2 y 21H1 desde aquí.