EternalBlue, la vulnerabilidad de WannaCry, se utiliza más ahora que hace un año

Aunque ya ha pasado un año, aún nos acordamos de WannaCry, el ransomware que utilizaba EternalBlue, el exploit filtrado de la NSA, que puso en jaque a todos los sistemas desactualizados tanto en España como en todo el mundo, paralizando tanto a usuarios individuales como a grandes empresas multinacionales. Aunque probablemente muchos pensemos que esta vulnerabilidad ya ha pasado a la historia, por desgracia está muy lejos de hacerlo, y es que hoy en día es una vulnerabilidad mucho más explotada que hace un año, cuando WannaCry hizo su aparición.

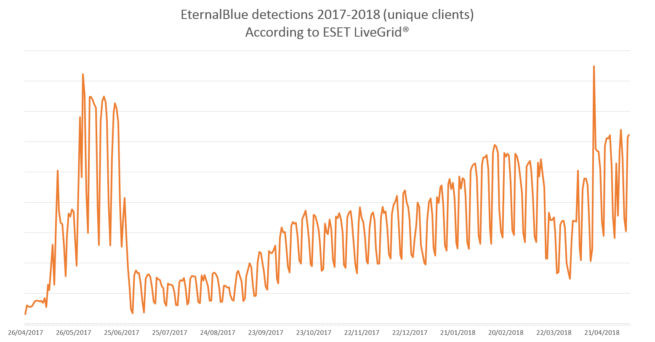

Tal como podemos leer en WeLiveSecurity, el blog de seguridad informática de la empresa ESET, sus motores de análisis de amenazas están detectando cómo la popularidad de EternalBlue ha vuelto a crecer en los últimos meses, detectando el pasado mes de abril un pico superior incluso a los picos que tuvieron entre los meses de mayo y junio de 2017, cuando WannaCry estaba en pleno auge.

Aunque no se sabe exactamente qué tipo de malware está generando esta nueva popularidad de EternalBlue, se cree que se puede deber a una serie de nuevas campañas de distribución de ransomware que se aprovechan de los sistemas desactualizados para infectarlos, igual que su predecesor. Concretamente, se cree que el pico del pasado mes de mayo se debe a la campaña de distribución del ransomware Satan, una nueva y muy peligrosa amenaza que puede dejarnos sin archivos en nuestro ordenador, aunque también debe haber otras campañas maliciosas activas en estos momentos, como ya vimos el año pasado cuando piratas informáticos utilizaban este exploit para minar criptomonedas en los PCs de sus víctimas.

Cómo comprobar si somos vulnerables a EternalBlue y protegernos de este exploit para evitar un nuevo WannaCry

Es muy grave que, después de un año y de todo lo que supuso WannaCry, aún haya tantos ordenadores vulnerables que merezca la pena a los piratas informáticos seguir utilizando este exploit robado a la NSA en 2016. Sin embargo, esto es un hecho, y las gráficas de ESET demuestran que, efectivamente, EternalBlue sigue siendo un exploit con una gran actividad en la red.

Sin duda, las primeras víctimas de este exploit son los usuarios que aún utilizan Windows XP, versión de Windows que, como está fuera de soporte, la mayoría de los usuarios no lo actualiza, a pesar de que Microsoft lanzó un parche de emergencia para proteger el viejo sistema operativo de esta vulnerabilidad.

En el caso de Windows Vista, Windows 7, Windows 8 e incluso Windows 10, las víctimas son usuarios que, por alguna razón, están en contra de las actualizaciones de seguridad de Microsoft, por lo que tienen un sistema operativo en versión RTM, o en algún parche muy antiguo, que les hace ser vulnerables por el mero hecho de conectarse a Internet.

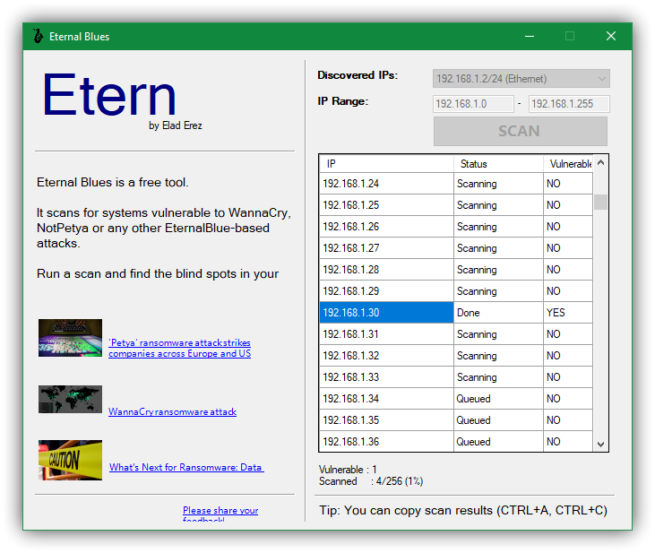

Si queremos comprobar si somos vulnerables a EternalBlue, os recomendamos utilizar la herramienta Eternal Blues, quien además analizará todos y cada uno de los ordenadores conectados a nuestra red local, pudiendo saber de una pasada si estos son vulnerables o no.

Además, en caso de serlo, lo que debemos hacer, lo primero, es instalar los últimos parches de seguridad de nuestro sistema operativo, parches que corregirán esta vulnerabilidad en cualquier versión de Windows a partir de XP. Además, también debemos desactivar el protocolo SMBv1 para asegurarnos de que este exploit no puede afectar a nuestro ordenador.

¿Estás correctamente protegido de EternalBlue?