Como es habitual, el segundo martes de cada mes Microsoft lanza sus parches de seguridad, una serie de actualizaciones con las que corrige todas las vulnerabilidades detectadas en el último mes para que sus usuarios puedan estar seguros. Así, siguiendo esta rutina, hace unas horas, el gigante de Redmond ha lanzado los que van a ser los últimos boletines de seguridad para sus dos sistemas operativos actuales: Windows 10 y Windows 11. Descubre todas las novedades que incluyen estos parches.

2023 ha sido un año complicado para Microsoft. Todos los meses la compañía ha tenido que enfrentarse a graves fallos de seguridad que han puesto en peligro la seguridad de los usuarios, muchos de ellos clasificados, además, con una peligrosidad «crítica». Este mes de diciembre no ha sido menos, y con sus nuevos parches de seguridad, Microsoft ha solucionado una buena cantidad de fallos, los cuales os vamos a destacar a continuación.

Correcciones de los parches de diciembre de Windows

En total, estos nuevos parches de seguridad han solucionado 34 vulnerabilidades repartidas por todo el sistema operativo. Estas se suman a los 8 fallos que ya se solucionaron el pasado 7 de diciembre y que afectaban directamente a Microsoft Edge, el navegador por defecto de Microsoft.

Los fallos de seguridad corregidos en estos parches se dividen de la siguiente manera:

- 10 vulnerabilidades de elevación de privilegios.

- 8 fallos de seguridad de ejecución de código remoto.

- 6 fallos de descubrimiento de información.

- 5 vulnerabilidades de denegación de servicio (DoS).

- 5 fallos de tipo «spoofing».

De todos estos fallos de seguridad, uno de los más importantes que ha sido solucionado se afecta directamente a los usuarios de AMD. El pasado mes de agosto detectaron un fallo muy grave de día cero, que estaba siendo explotado por piratas informáticos, que permitía filtrar información confidencial a través de los procesadores AMD. Finalmente, tras 4 meses de espera, este fallo ha sido solucionado sin un aparente impacto en el rendimiento de los ordenadores afectados.

Además de este fallo, hay otros que, para Microsoft, han sido considerados críticos:

- CVE-2023-36019 – vulnerabilidad en el Microsoft Power Platform Connector de tipo spoofing.

- CVE-2023-35630 / CVE-2023-35641 – fallos de seguridad de tipo Remote Code Execution en Microsoft Power Platform Connector.

- CVE-2023-35628 – vulnerabilidad en el componente Windows MSHTML Platform de tipo ejecución de código remoto.

Además de los fallos de seguridad, estas nuevas actualizaciones también incluyen algunas otras correcciones, no relacionadas con la seguridad, para el sistema operativo. Entre otras, la disponibilidad de Copilot para todos los usuarios, mejoras en su velocidad de lanzamiento y otras correcciones de errores en Windows.

Cómo descargar las actualizaciones

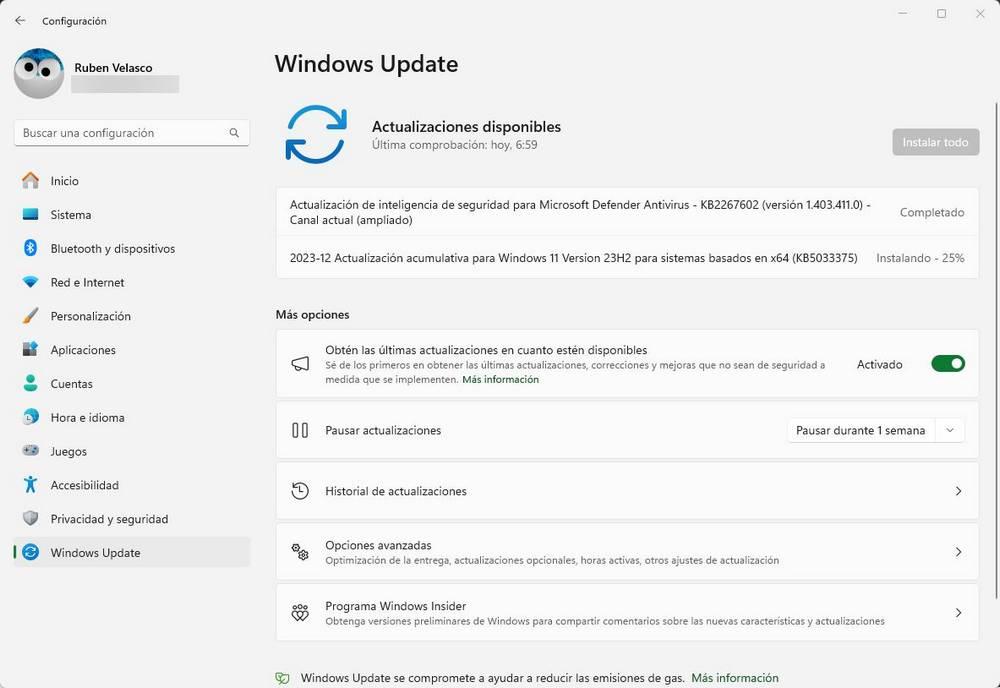

Estos nuevos parches de seguridad, como es habitual, se distribuyen a través de Windows Update. Para actualizar nuestro PC, lo que tenemos que hacer es abrir el menú de Configuración de Windows, ir al apartado de Windows Update, y buscar allí los nuevos parches. Estos se bajarán e instalarán automáticamente, y tras unos minutos de espera, nos pedirá reiniciar el PC para completar la instalación.

Cuando el ordenador vuelva a arrancar, ya estaremos listos para seguir trabajando con él, con las nuevas actualizaciones de seguridad instaladas y las correcciones aplicadas.

También puedes descargar los parches a mano desde los siguientes enlaces:

Por el momento, no se han reportado errores y problemas relacionados con estas nuevas actualizaciones. Sin embargo, si experimentamos cualquier comportamiento anómalo en el ordenador después de instalar este nuevo parche de seguridad, siempre podemos desinstalarlo temporalmente hasta que Microsoft lo corrija. Eso sí, al ser un parche de seguridad crítico, salvo que sea algo que nos impide usar el ordenador con normalidad, recomendamos mejor dejarlo instalado.