El Bluetooth es una de las formas de conexión con otros dispositivos más fáciles, rápidas y cómodas que nos podemos encontrar. Podemos usarlo para compartir datos con otras personas, conectar unos cascos, nuestros weareables, etc. Sin embargo, también es uno de los protocolos más inseguros que podemos encontrar. Y una muestra de ello es esta nuev vulnerabilidad que, sí o sí, afecta a tu teléfono móvil, e incluso a tu PC.

Hace unas horas, un investigador de seguridad que actúa bajo el nombre «Mobile Hacker», acaba de dar a conocer una nueva vulnerabilidad en el protocolo Bluetooth que puede ser usada para hackear cualquier dispositivo móvil, e incluso cualquier ordenador, sin que el usuario tenga que hacer absolutamente en el dispositivo. Ni siquiera confirmar un mensaje.

Este fallo de seguridad se aprovecha de tres vulnerabilidades en concreto: CVE-2023-45866, registrada el año pasado, y CVE-2024-21306 y CVE-2024-0230, registradas este mismo año. Y, además, ya dispone de una prueba de concepto (PoC) totalmente libre a la que cualquiera puede acceder a través de GitHub.

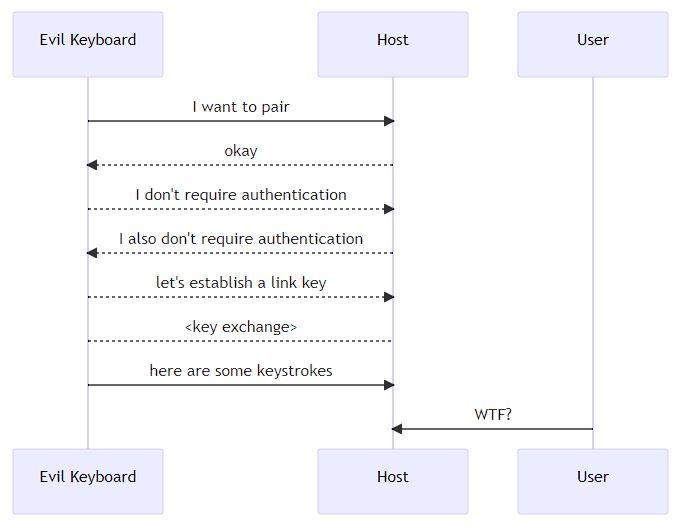

Lo que hace este exploit es forzar la conexión de un teclado emulado mediante una inyección de pulsaciones de teclas. Por ello, no es necesario vincular ni conectar el dispositivo a otro, ni tampoco es necesaria ningún tipo de interacción por parte del usuario. Tan solo debemos conocer la MAC, algo que podemos conseguir de muchas formas en cuestión de segundos.

¿Cómo me afecta?

Al ser un ataque informático Zero-Clic, esta vez no depende tan del propio usuario, ya que no afecta hacer clic en un enlace o descargar una app maliciosa. Lo único que se necesita para poder llevarlo a cabo es que el pirata informático esté cerca de nosotros, nada más. Solo con eso, ya pueden conectarse a nuestro dispositivo y tener pleno control sobre él.

Todos los dispositivos que usen una versión de Android entre la 4.2 y la 10 son vulnerables a estos ataques informáticos, debido a que no hay un parche que les proteja de ello. Y lo peor de todo es que, al ser versiones tan antiguas del SO, tampoco se van a actualizar ya para corregir estos problemas. A partir de Android 11, y hasta Android 14, si tenemos instalados los parches de diciembre de 2023, estaremos seguros; de lo contrario, estaremos afectados igualmente.

En el caso de iPhone, iOS 16, y todas las versiones anteriores del sistema operativo de Apple son vulnerables. Por otro lado, a partir de iOS 17.2, el problema ya queda corregido, por lo que no tendremos que preocuparlos. En Windows 10 y Windows 11, el problema se ha corregido con los parches de seguridad de enero de 2024, mientras que macOS todas las versiones anteriores a macOS 14.2 están afectadas por este problema de seguridad, e incluso en Linux, todo lo que no tenga instalado el parche BlueZ es vulnerable.

Cómo protegerme

Solo hay dos formas de proteger tu dispositivo de este ataque informáticos. Y, seguro, no te van a gustar. La primera de ellas es actualizar tu smartphone (o PC) a la última versión para corregir todos estos problemas. En el caso de Windows, los últimos parches de seguridad ya ponen al día esta vulnerabilidad y evita que nos puedan hackear. Con macOS ocurre lo mismo, por lo que si tenemos la última actualización del último sistema de Apple estaremos protegidos. Y, con Linux, debemos asegurarnos no solo de que nuestra distro está actualizada, sino también que estamos usando una versión del Kernel que ya cuente con este parche.

¿Y si el móvil ya no tiene actualizaciones por estar fuera de soporte? Pues, o bien tendremos que pasar por caja y comprar un móvil nuevo, o directamente apagar el Bluetooth, ya que de esta forma nadie podrá explotar la vulnerabilidad.