Estas 34 extensiones de Chrome han infectado a 84 millones de usuarios: bórralas ya

Las extensiones del navegador son muy útiles ya que nos permiten añadirle fácilmente funciones que, de serie, no están disponibles. De esta manera, los usuarios pueden mejorar su experiencia al navegar por Internet y adaptar el programa a sus necesidades. Sin embargo, también son una oportunidad para que los piratas informáticos hagan de las suyas y tomen el control de los navegadores de los usuarios para robar todo tipo de datos. Y esto es lo que acaba de pasarle a más de 87 millones de usuarios.

Hace unas horas, la firma de seguridad Kaspersky publicaba un informe con una lista de 34 extensiones, publicadas en la Google Chrome Store (y aún disponibles la mayoría de ellas) que estaban siendo utilizadas para infectar los ordenadores de los usuarios. En total, estas 34 extensiones sumaban más de 87 millones de descargas, estando una de ellas en concreto en más de 9 millones de ordenadores.

Todo empezó con el análisis de una extensión, llamada PDF Toolbox, la cual permitía a los usuarios ver cualquier página y colocar código en ella. A partir de esta extensión, la firma de seguridad encontró otras 33 extensiones más utilizadas para llevar a cabo ataques informáticos, cada una de ellas ofreciendo realizar una función en particular.

Cuando se instalaba una de estas extensiones, lo que pasaba es que automáticamente comenzaban a rastrear toda la actividad del usuario, recolectando y vendiendo todo tipo de información sobre él. También robaba los datos bancarios y los credenciales web, añadía anuncios personalizados a las páginas, sustituía los enlaces de las webs por afiliados y cambiaba la página de inicio por otra con más anuncios.

La lista completa con estos plugins maliciosos es la siguiente:

- Autoskip for Youtube

- Soundboost

- Crystal Adblock

- Brisk VPN

- Clipboard Helper

- Maxi Refresher

- Quick Translation

- Easyview Reader view

- PDF Toolbox

- Epsilon Ad blocker

- Craft Cursors

- Alfablocker ad blocker

- Zoom Plus

- Base Image Downloader

- Clickish fun cursors

- Cursor-A custom cursor

- Amazing Dark Mode

- Maximum Color Changer for Youtube

- Awesome Auto Refresh

- Venus Adblock

- Adblock Dragon

- Readl Reader mode

- Volume Frenzy

- Image download center

- Font Customizer

- Easy Undo Closed Tabs

- Screence screen recorder

- OneCleaner

- Repeat button

- Leap Video Downloader

- Tap Image Downloader

- Qspeed Video Speed Controller

- HyperVolume

- Light picture-in-picture

Además de estas extensiones, los investigadores de seguridad aseguran que puede haber otras similares aún disponibles en la tienda de extensiones de Chrome, por lo que debemos extremar las precauciones y, si detectamos cualquier comportamiento anómalo, deshabilitar la extensión cuanto antes.

Qué hacer en caso de haber instalado una de estas en Chrome

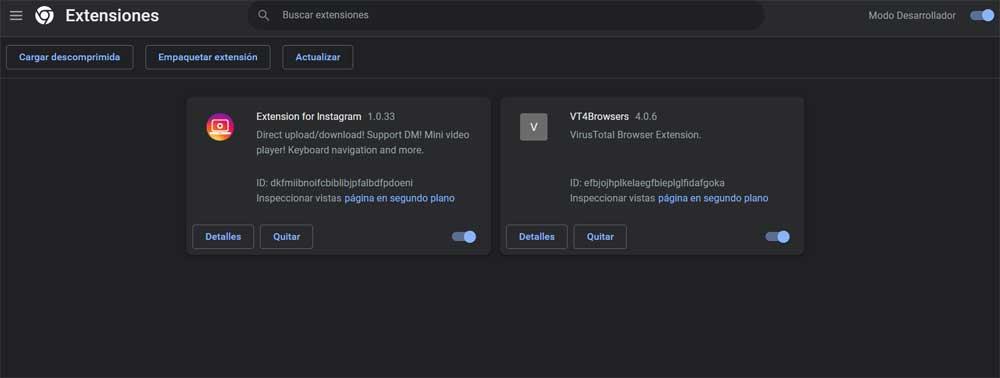

Aunque las extensiones ya han sido reportadas a Google, y la compañía ha eliminado la mayoría de la tienda, eso no quiere decir que las vaya a desinstalar de forma remota a los usuarios que las hayan instalado. Por tanto, lo primero será comprobar si tenemos instalada alguna de las extensiones que acabamos de ver.

En caso positivo, lo primero será borrarla del navegador cuanto antes. Y, si necesitábamos alguna de sus funcionalidades, optar por una extensión alternativa. Acto seguido, tomar las medidas correspondientes para estar seguros, como cambiar nuestras contraseñas o revisar el banco para no encontrarnos sorpresas.

Y, para otras veces, usar el sentido común y revisar muy bien los permisos de las extensiones cuando las vamos a instalar.