Las carpetas de Windows son la forma más sencilla de guardar nuestros archivos y carpetas en el ordenador. Las carpetas, o directorios, suelen estar disponibles para todos los usuarios de un ordenador, siempre y cuando tengan permisos para poder acceder a ellas. Por defecto, Windows no nos ofrece muchas opciones para evitar que otros usuarios accedan a nuestras carpetas, salvo un complejo sistema de permisos de acceso. Sin embargo, sí es posible proteger nuestras carpetas y sus datos ocultando carpetas y haciéndolas indetectables con un sencillo comando para CMD: attrib.

Antes de nada, debemos tener muy presente que la seguridad y privacidad de todos aquellos contenidos que alberga a nuestro ordenador es algo clave hoy día. De esa manera debemos tomar ciertas precauciones para así proteger determinadas carpetas y archivos de manos no deseadas. Evidentemente esto es algo que se hace especialmente patente si nuestro PC lo utilizan varias personas, al margen de la autenticación que tengamos establecida. Por algún descuido cualquier otro puede tener acceso a nuestra cuenta de Windows y acceder a esos archivos que os comentamos.

Lo cierto es que podemos echar mano de multitud de medidas de seguridad para proteger toda esa información propia. Precisamente este es el caso que nos ocupa en estos instantes y que podemos utilizar de manera sencilla para crear archivos indetectables. En concreto os vamos a mostrar el funcionamiento de un sencillo comando del sistema de Microsoft que nos podrá ser de mucha ayuda.

El comando attrib es un comando que nos permite especificar los atributos que puede tener cualquier archivo o cualquier carpeta de nuestro ordenador. A diferencia de la función normal para ocultar archivos o carpetas, que se puede revertir fácilmente, si decidimos marcar un archivo o una carpeta como oculta con este comando, esta estará realmente oculta. Y no solo eso, sino que incluso será indetectable.

Evidentemente si sabemos utilizar este comando que os comentamos en el equipo, podremos ocultar a ojos de otros, multitud de información que consideramos altamente privada. Esto es algo que nos puede ser de enorme ayuda tanto en entornos personales como más profesionales. Además, su uso, como veremos más adelante, está al alcance de todos los usuarios, incluso aquellos que no tengan demasiados conocimientos en estos procesos.

Para qué usar una carpeta oculta

Una carpeta oculta en Windows puede ser útil para guardar todo tipo de archivos personales que no queramos que otras personas puedan ver. El método es especialmente útil frente a usuarios que no son muy técnicos ni avanzados, ya que no conocerán este comando y no podrán revelar la carpeta. Sin embargo, si la persona sí conoce este truco, entonces nos servirá más bien de poco.

Podemos guardar en esta carpeta todo tipo de datos, desde fotos y documentos hasta todo tipo de material que no queramos que vean otras personas. Los datos se guardan seguros en el disco (es decir, aunque la carpeta esté oculta estos siguen estando ahí, no se pierden, y podemos acceder a ellos en cualquier momento). Pero cualquiera puede revertir los cambios.

Hay opciones mucho mejores para proteger nuestros datos. Por ejemplo, podemos guardarlos dentro de un archivo comprimido con contraseña, o usar software de cifrado mucho más seguro. Así nos aseguraremos de que estas carpetas no caigan en malas manos. Pero si queremos aprovecharnos de este truco de Windows, así es como se usa.

Y es que en estos momentos debemos tener más presente que nunca que en nuestros equipos informáticos trabajamos con datos cada vez más sensibles. Esto quiere decir que tratamos con archivos que bajo ningún concepto nos gustaría que cayese en malas manos, o sencillamente que cayese en otras manos. Es por todo ello por lo que cada vez debemos tomar más precauciones para poder proteger todos esos archivos y carpetas que almacenamos en nuestras unidades de disco. Para ello tenemos a nuestra disposición soluciones tanto integradas en el sistema operativo, como otras externas especialmente diseñadas para ello.

Cómo crear una carpeta oculta en Windows

Debido en gran medida a las capacidades de las unidades de disco actuales, se cuentan por cientos de miles de las carpetas que podríamos almacenar en nuestros discos. Eso por no hablar de la cantidad de archivos totales que podrían guardar todos estos elementos. Al mismo tiempo ya sabemos que hay carpetas que pertenecen al propio sistema operativo de Microsoft, otras que forman parte de las aplicaciones que con el tiempo instalamos, además de las propias. Posiblemente sean estas últimas las que más nos preocupan en la mayoría de los casos, ya que es en estas carpetas en las que solemos almacenar nuestros archivos personales. Por tanto, a la hora de ocultar alguno de estos elementos, en la mayoría de los casos se va a tratar de una carpeta que nosotros hayamos creado y consideremos como personal.

Crear una carpeta desde CMD

Seguramente la mayoría de nosotros sepamos cómo crear una nueva carpeta en el ordenador. Basta con hacer clic con el botón derecho sobre cualquier directorio y elegir el apartado Nueva > Carpeta. Le daremos el nombre que queremos y listo, ya tendremos una carpeta lista para guardar en ella lo que queramos.

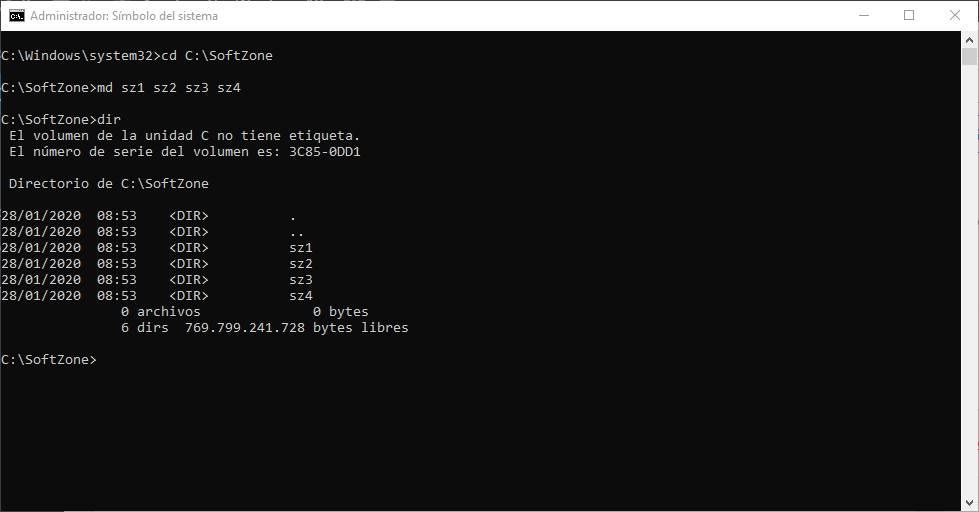

Además de poder usar la forma estándar para crear una nueva carpeta, también podemos crearla desde CMD. Para ello, debemos abrir CMD con permisos de Administrador y usaremos el comando MD para crear una nueva carpeta en el directorio que queramos.

Por ejemplo, podemos crear una nueva carpeta llamada «SoftZone» en «C:» usando el siguiente comando:

md "c:SoftZone"

Si tenemos la necesidad de crear varias carpetas, podemos hacerlo fácilmente con este comando escribiendo los nombres de las carpetas uno detrás de otro. Por ejemplo:

md sz1 sz2 sz3 sz4

Una vez que ya tenemos la carpeta creada, el siguiente paso será ocultarla también desde CMD.

Ocultar una carpeta en Windows

Ahora que ya podemos movernos con algo de confianza entre los comandos básicos de la herramienta CMD de Windows, veamos realmente cómo crear y ocultar esa información que deseamos esconder a ojos de otros.

De este modo, hay que decir que el comando attrib nos permite modificar los atributos de cualquier archivo o carpeta de nuestro ordenador. Este comando tiene distintos parámetros que podemos usar para dar los distintos atributos a los archivos o carpetas del PC.

Estos parámetros que utilizamos en la ventana del símbolo del sistema nos permiten configurar y personalizar al máximo los comandos que aquí vamos a utilizar. De hecho, son bastante habituales en la mayoría de las órdenes que aquí ejecutamos, como es el caso que nos ocupa ahora.

- A: se usa para saber si el archivo o la carpeta se han modificado o no.

- R: nos permite configurar el directorio como «solo lectura» para evitar que se pueda modificar su contenido.

- H: podemos marcar el archivo como oculto.

- S: asigna al archivo como si fuera del sistema, es decir, lo marca como oculto y como de solo lectura.

Al usar este comando, podemos usar los parámetros que queramos precedidos de un «+» para asignárselos, o precedidos de un «-» para quitárselos.

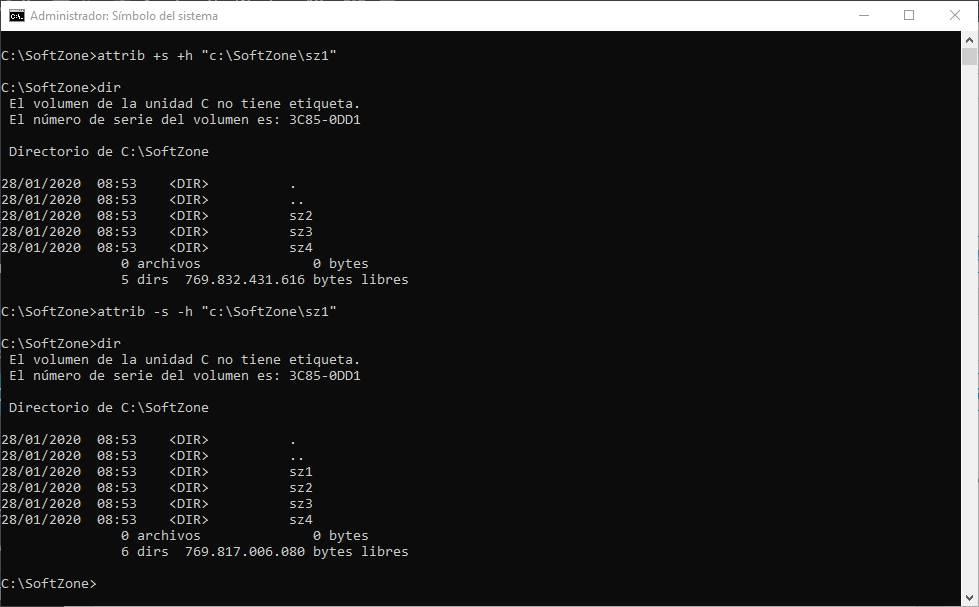

Para convertir una carpeta cualquiera en una carpeta oculta y protegida, lo que debemos hacer es usar los parámetros «+h» y «+s». Por ejemplo:

attrib +s +h "c:/SoftZonesz1"

Como podemos ver, la carpeta se la ocultado, y ahora ya no aparece en la lista de directorios, ni en la carpeta ni usando el comando «dir» de CMD.

En caso de querer volver a mostrar la carpeta, lo que debemos hacer es quitarle los parámetros que le acabamos de asignar. Esto podemos hacerlo fácilmente cambiando los «+» por los «-«, como, por ejemplo, con:

attrib -s -h "c:/SoftZonesz1"

Un método rápido y fácil, pero poco eficaz

Como podemos ver, esta es una forma muy rápida de ocultar y proteger los archivos que queramos dentro de nuestro ordenador. Y, además, de hacerlo sin necesidad de usar software adicional. Sin embargo, no es precisamente el método más seguro que podemos usar.

Si un usuario sabe que la carpeta está oculta, fácilmente podría volver a mostrarla usando el comando «attrib» de nuevo igual que hemos enseñado. Lo mismo ocurre si activa la opción de ver archivos ocultos o del sistema en las propiedades del Explorador de Archivos o si, por ejemplo, utiliza un Linux Live para acceder a los datos.

Si realmente queremos ocultar y proteger nuestros datos, lo que debemos hacer es usar un software de cifrado, como algunas de estas opciones. Además, podemos sacar un gran provecho a estos programas de los que os hablaremos si los utilizamos con aquellos archivos que nos disponemos a compartir o enviar a través de internet para de este modo hacerlo de una forma mucho más segura.

VeraCrypt

Esta aplicación que nos permite proteger archivos y carpetas con contraseña para evitar que los datos puedan caer en manos de usuarios no autorizados. Es interesante saber que estos programas de cifrado a los que nos referimos se han diseñado específicamente para proteger estos archivos y carpetas personales pero también unidades completas. Lo que hacen realmente es en criticar mediante algún sistema de cifrado seguro, que normalmente podemos elegir, todo aquello que le indiquemos a la aplicación.

Posteriormente esos datos se protegen mediante una clave maestra que en teoría solamente nosotros deberíamos conocer. Por tanto, si en algún momento alguien quiere acceder a toda esa información cifrada no le quedará más remedio que conocer esa contraseña. De lo contrario no habrá manera de abrir esos archivos y carpetas que hemos protegido con total seguridad.

Me gusta y no me gusta

Aquí nos encontramos ante uno de los programas más conocidos que nos permitirá en cristal aquellas carpetas del sistema Windows que deseemos. Su uso resulta bastante sencillo ya que no tenemos más que seleccionar los contenidos propios que deseamos cifrar para que el programa en sí se ponga en funcionamiento. Todo ello queda protegido desde una clave maestra que nosotros mismos definimos y que deberíamos guardar. La interfaz de usuario resulta demasiado sencilla para muchos que quieren controlar este proceso de protección un poco más. Es un programa para usuarios domésticos más que para profesionales.

AES Crypt

Se trata de una de las alternativas más sencillas con las que poder cifrar cualquier archivo sin necesidad de complicaciones ni recurrir a complejas configuraciones. Este programa, disponible para Windows, macOS y Linux, y se caracteriza por su capacidad para integrarse en el menú contextual del sistema operativo. Mediante su uso, vamos a poder aplicar un cifrado de 256-bit con un algoritmo Advanced Encryption Standard (AES) a cualquier archivo del sistema. Para descifrar los datos el proceso es idéntico, pues solo debemos hacer clic con el botón derecho sobre él, elegir la opción de descifrar, introducir la contraseña y listo. Además, hablamos de un programa gratuito que vamos a poder descargar desde la página web del desarrollador.

Destacable y menos destacable

Esta es una solución software que para cifrar aquellos contenidos que deseemos de nuestras unidades de disco del PC, utiliza un sistema altamente seguro y valorado. Tendremos la posibilidad de aplicar un cifrado de 256-bit con un algoritmo Advanced Encryption Standard también conocido como AES. Algunos usuarios echarán en falta algunos parámetros adicionales de configuración incluidos en la interfaz de usuario del programa para controlar aún más este proceso de seguridad.

Folder Lock

Aquí nos encontramos con otro interesante programa que nos permitirá de manera rápida y sencilla hacer invisibles nuestros archivos o carpetas en Windows. Si hay algo de caracteriza a este programa con respecto a otros muchos del mismo sector, es que no se trata de una solución software gratuita. Tendremos que pagar por su licencia para poder sacar el máximo provecho a todas las funciones que aquí nos encontramos para estas tareas de protección.

Pero claro, en el caso de que vayamos a utilizar este método para ocultar archivos y carpetas de manera asidua y queremos tener el máximo control sobre el proceso, esta solución es la más adecuada. La principal razón de todo ello es que nos encontramos con otras muchas funciones y herramientas integradas que en otras soluciones gratuitas. Es más, de manera adicional a la tarea de protección y ocultación, aquí también tendremos la posibilidad de cifrar los contenidos que elijamos almacenados en nuestras unidades de disco.

No cabe duda de que de esta manera podremos proteger al máximo todos aquellos contenidos que deseamos mantener alejados de terceros.

Top y menos top

Este es un programa que nos ofrece multitud de funciones y características integradas para estas tareas de protección y ocultación de contenidos. Incluso disponemos de una funcionalidad nos permite cifrar todo aquello que seleccionemos antes. A diferencia de otras muchas soluciones software de este tipo de la competencia, para poder sacar el máximo provecho a las características de esta aplicación tendremos que pagar por su licencia.