Una buena seguridad para proteger nuestras cuentas es vital si queremos proteger nuestros datos y toda la información que guardamos en el PC. El inicio de sesión, o login, es el punto que impide que un usuario no autorizado pueda iniciar sesión con nuestra cuenta y acceder a todos nuestros datos. Sin embargo, si queremos estar realmente protegidos no nos vale con configurar la cuenta y olvidarnos de ella, sino que tenemos que llevar a cabo una serie de tareas de manera que esta quede protegida por completo.

Las directivas de grupo son una característica exclusiva de Windows 10 Pro. Los usuarios de Windows 10 Home no podrán ejecutar «gpedit» de la forma que vamos a explicar aquí. Aunque pueden utilizar un software concreto, Policy Plus, que permitirá a estos usuarios acceder a estas configuraciones administrativas sin tener una edición Professional de Windows.

Qué son las directivas de cuentas

Las directivas de cuentas son una serie de configuraciones avanzadas, pensadas sobre todo para administradores, que nos permiten limitar el número de intentos de inicio de sesión y forzar el cambio de contraseñas y uso de claves seguras. De esta manera, en lugar de poder probar contraseñas indefinidamente, podremos establecer un número máximo de intentos, y elegir qué pasará en caso de que se alcance dicho umbral. Y, además, al estar obligados a usar una contraseña segura, será prácticamente imposible que puedan llegar a entrar en nuestra cuenta.

Al activar la directiva de bloqueo de cuenta, lo que hacemos es indicar a Windows 10 que solo puede permitir un número máximo de intentos de inicio de sesión. Y, en caso de sobrepasarlo, bloqueará la sesión durante un tiempo, impidiendo que se puedan seguir introduciendo más contraseñas. Y, si activamos la directiva de contraseñas, obligaremos a hacer un buen uso de estas.

De esta manera, quedaremos protegidos frente a los ataques de fuerza bruta.

Activar las directivas de bloqueo de cuenta

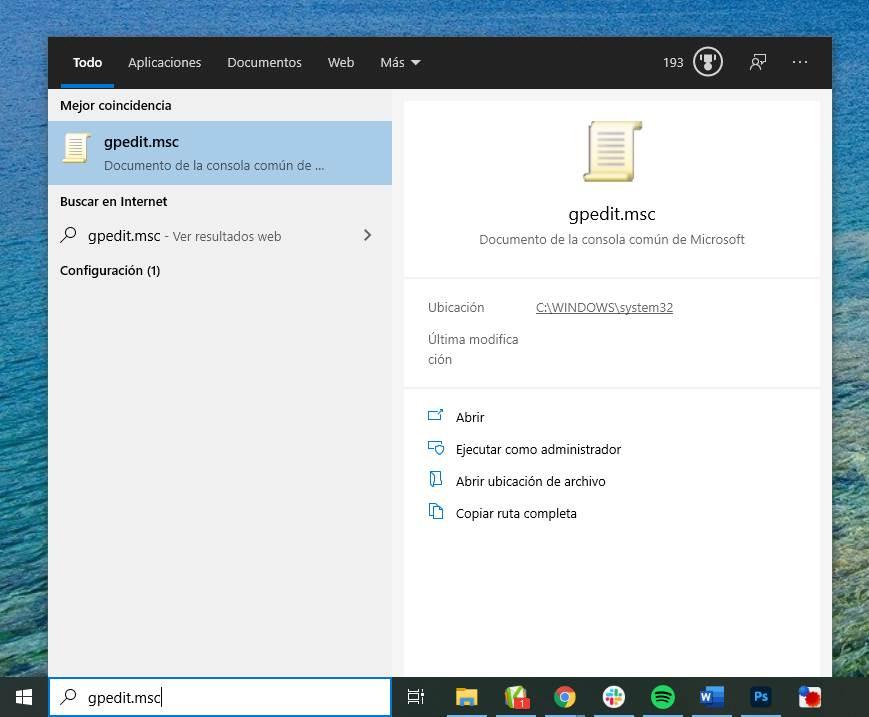

Para acceder a estas opciones, lo primero que haremos será ejecutar el siguiente comando: gpedit.msc. Esto podemos hacerlo desde la barra de búsqueda de Windows 10, o desde la ventana «Ejecutar» que aparecerá con el atajo de teclado Windows + R.

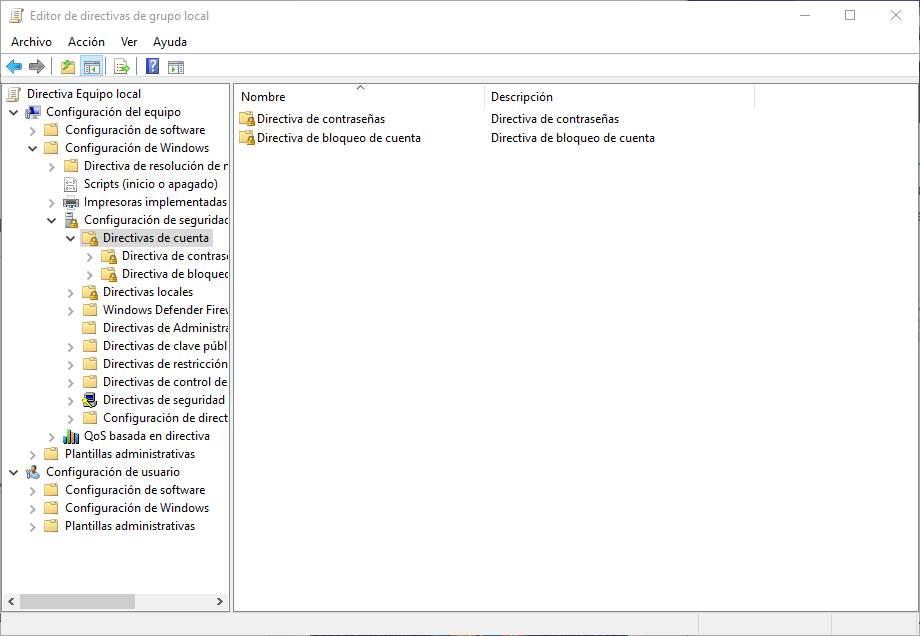

Una vez veamos la ventana de las directivas de grupo local, lo que debemos hacer es desplazarnos hasta el siguiente directorio:

Configuración del equipo > Configuración de Windows > Configuración de seguridad > Directivas de cuenta

Una vez en este punto, haremos doble clic sobre «Directiva de bloqueo de cuentas», y ya podremos ver las distintas opciones que podemos configurar en este apartado.

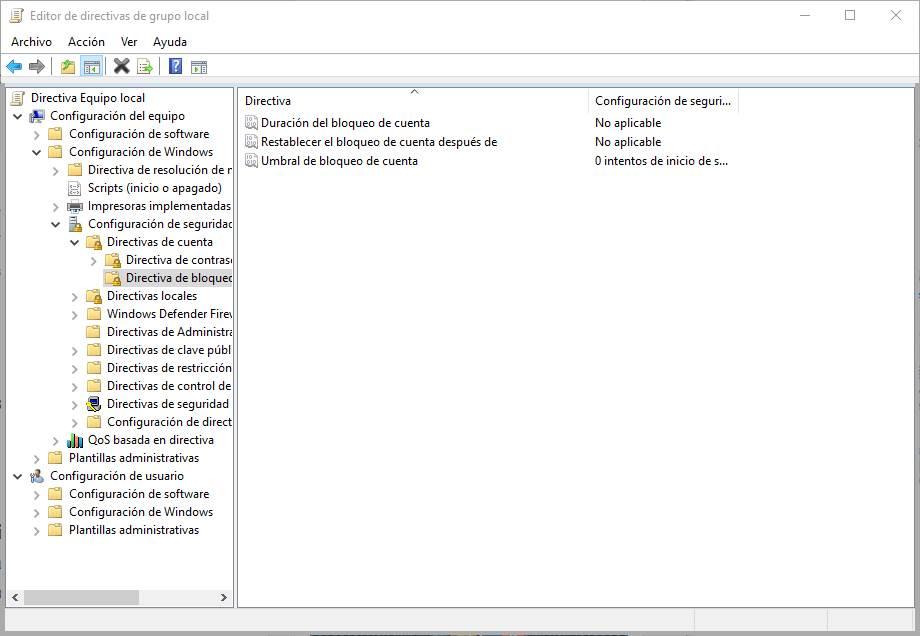

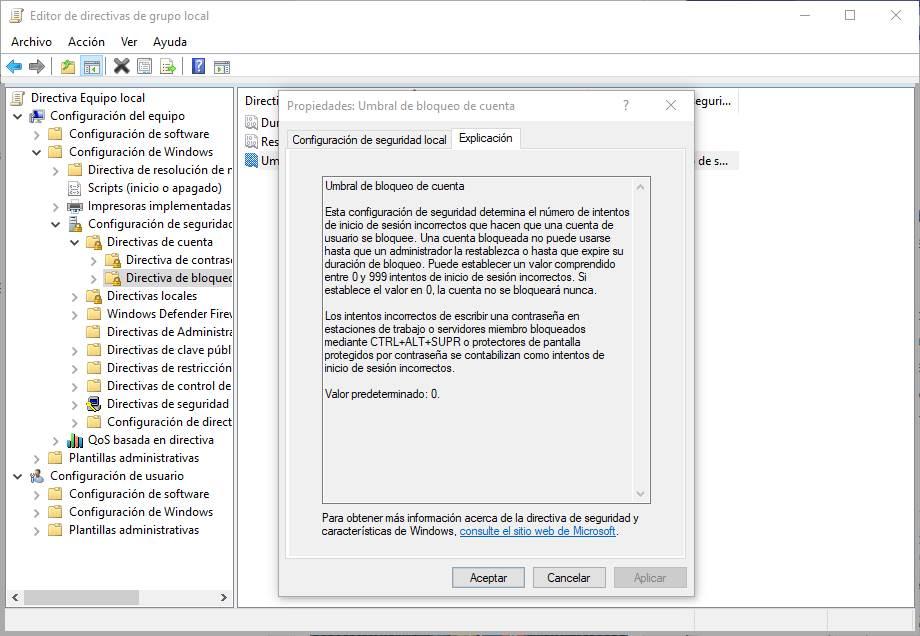

La primera opción que tenemos que activar es la de «Umbral de bloqueo de cuenta«, ya que las otras no estarán disponibles hasta entonces.

En esta configuración de seguridad debemos especificar el número de intentos de inicio de sesión incorrectos que se tienen que realizar para que la cuenta del usuario se bloquee. Una vez bloqueada, la cuenta será inaccesible para todos los usuarios hasta que se restablezca o hasta que pase un tiempo concreto que podemos especificar en otra directiva más adelante.

El valor que podemos dar a esta política va entre 0 intentos (sin protección) y 999 intentos.

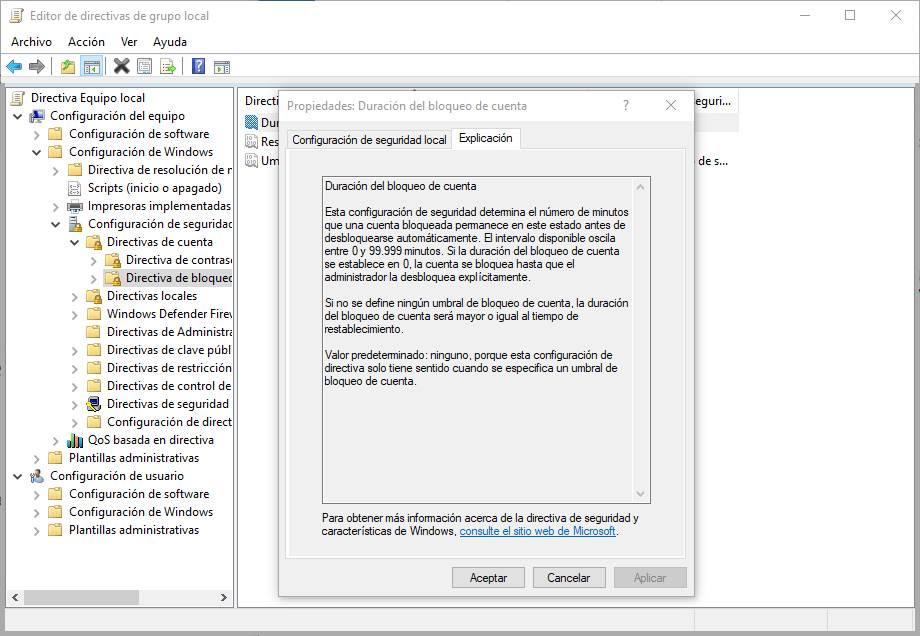

La siguiente opción que debemos configurar será «Duración del bloqueo de cuenta». Esta nos va a permitir especificar cuánto tiempo estará bloqueada la cuenta en caso de que se introduzca la contraseña mal las veces que hayamos especificado en el punto anterior.

El intervalo de tiempo que podemos especificar va desde los 0 minutos hasta los 99.999 minutos. En caso de especificar «0 minutos, la cuenta se bloqueará y tendrá que ser el administrador quien la desbloquee manualmente desde el servidor.

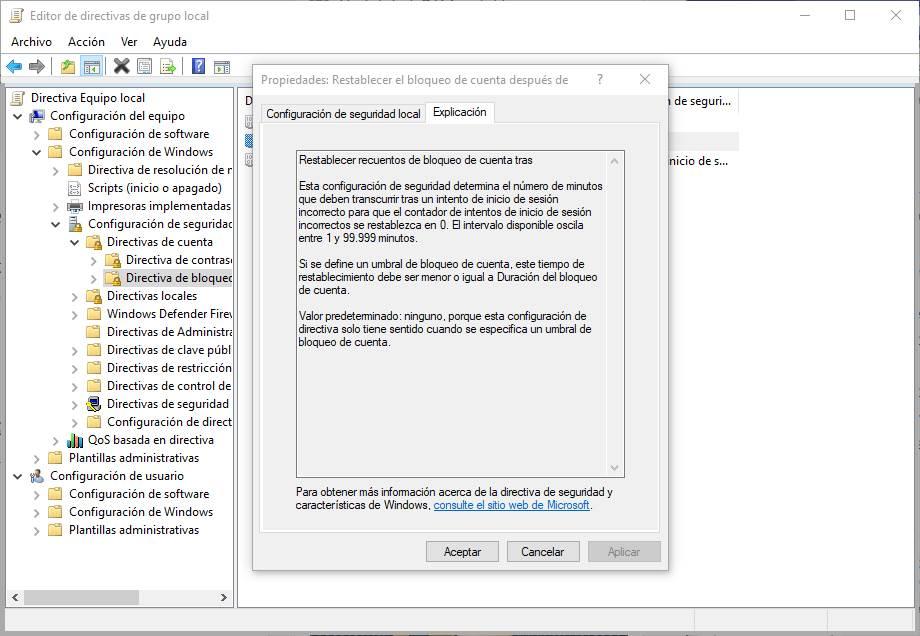

Y, por último, tenemos la opción «Restablecer el bloqueo de cuenta después de«. Desde esta política vamos a poder especificar el tiempo que debe pasar desde que hemos introducido la contraseña mal una vez hasta que el contador vuelve a cero. El valor de esta cuenta debe ser igual, o menos, a la duración del bloqueo.

El valor mínimo que podemos configurar es de 1 minuto, y el máximo de 99.999 minutos.

Configurar la directiva de contraseñas

Además de configurar el bloqueo automático de las cuentas, también podemos configurar una directiva de contraseñas que obligue a los usuarios del PC a usar claves seguras y, además, a cambiarlas a menudo para reducir la probabilidad de que puedan acceder a nuestra cuenta sin permiso.

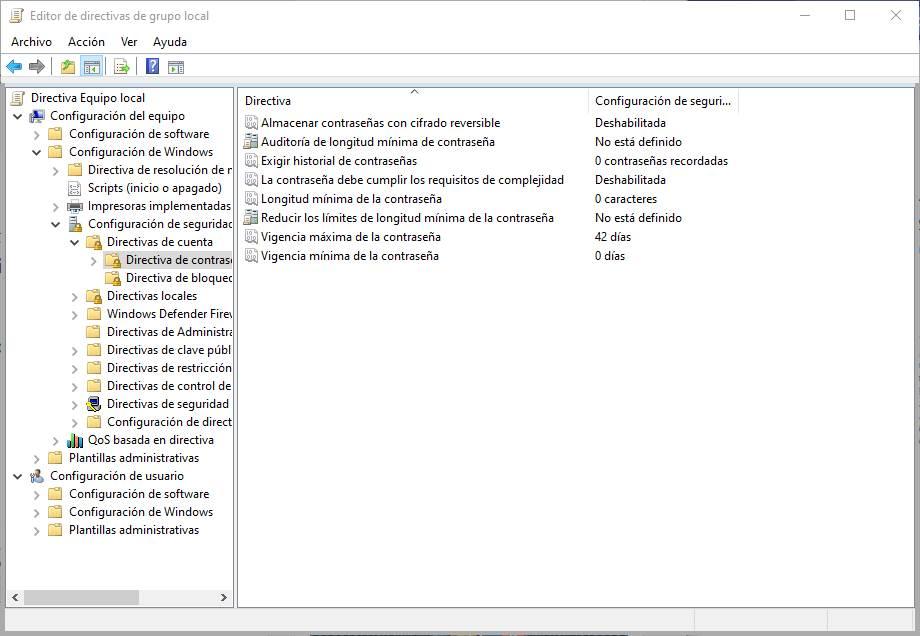

Para ello, debemos volver al apartado anterior de las directivas de grupo (es decir, a Configuración del equipo > Configuración de Windows > Configuración de seguridad > Directivas de cuenta), y entrar dentro de «Directivas de contraseñas».

Y aquí vamos a encontrarnos con las siguientes opciones que podemos configurar:

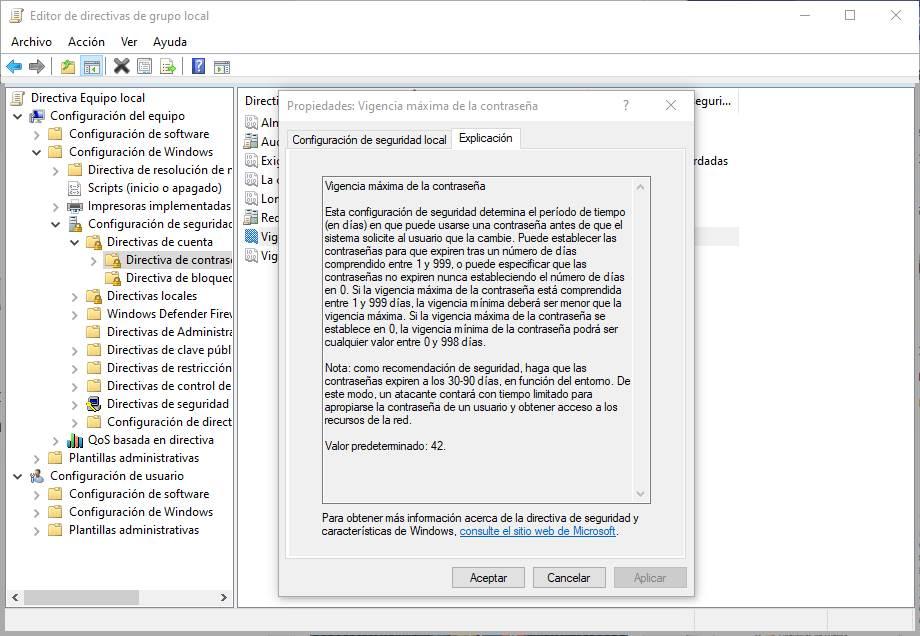

Vigencia máxima y mínima de la contraseña. Nos permite indicar el tiempo mínimo y máximo que se pueden usar las contraseñas. Esto impide poder cambiar la contraseña demasiado a menudo, y además nos obliga a cambiarla cada cierto número de días para evitar que, por el paso del tiempo, esta se pueda haber visto comprometida. Los valores pueden ir entre 0 y 988 días, y el tiempo máximo nunca puede ser menor que el mínimo.

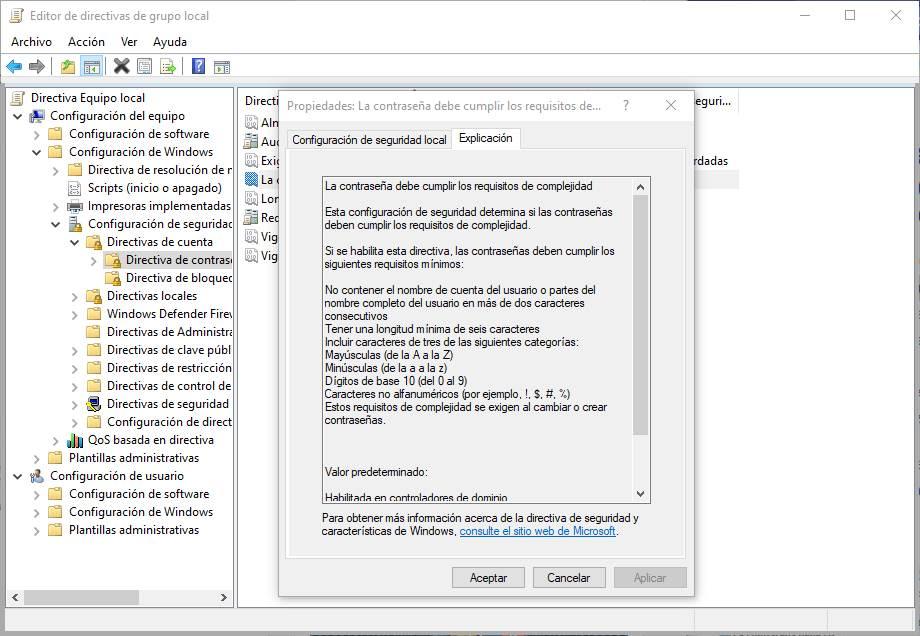

La contraseña debe cumplir los requisitos de complejidad. Esta directiva nos va a permitir obligar a los usuarios a que sus contraseñas tengan que cumplir con unos requisitos de complejidad. Las reglas que debe cumplir una contraseña para poder usarla en Windows 10 si habilitamos esta directiva son:

La contraseña debe cumplir los requisitos de complejidad. Esta directiva nos va a permitir obligar a los usuarios a que sus contraseñas tengan que cumplir con unos requisitos de complejidad. Las reglas que debe cumplir una contraseña para poder usarla en Windows 10 si habilitamos esta directiva son:

- No contener el nombre de cuenta del usuario o partes del nombre completo del usuario en más de dos caracteres consecutivos.

- Tener una longitud mínima de seis caracteres.

- Incluir caracteres de tres de las siguientes categorías:

- Mayúsculas (de la A a la Z).

- Minúsculas (de la a a la z).

- Dígitos de base 10 (del 0 al 9).

- Caracteres no alfanuméricos (por ejemplo, !, $, #, %).

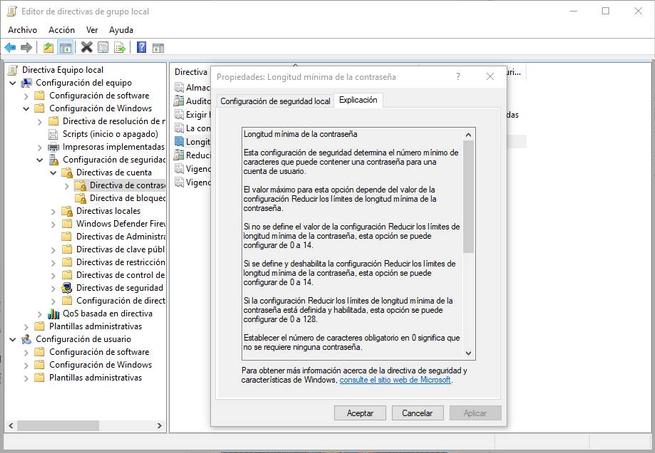

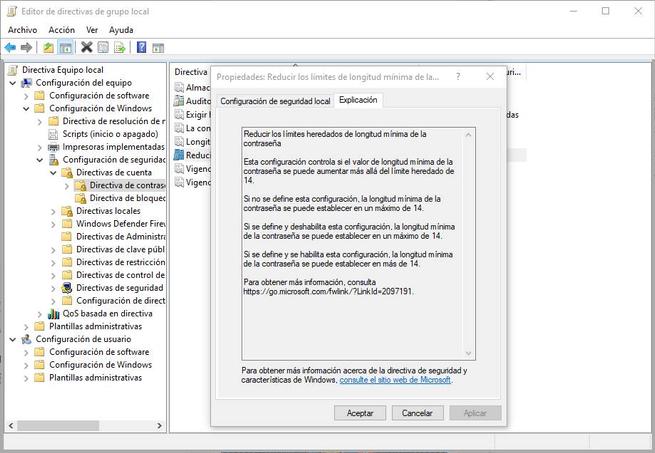

Longitud mínima de la contraseña. Como su nombre indica, esta opción nos permite especificar el mínimo de caracteres que debe tener la contraseña que vamos a establecer en Windows. Esta directiva nos permite configurar por defecto un mínimo de 14 caracteres. Pero, si habilitamos la directiva «Reducir los límites heredados de longitud mínima de la contraseña» vamos a poder ampliar mucho este límite mínimo de longitud de contraseña, hasta 128 caracteres.

Longitud mínima de la contraseña. Como su nombre indica, esta opción nos permite especificar el mínimo de caracteres que debe tener la contraseña que vamos a establecer en Windows. Esta directiva nos permite configurar por defecto un mínimo de 14 caracteres. Pero, si habilitamos la directiva «Reducir los límites heredados de longitud mínima de la contraseña» vamos a poder ampliar mucho este límite mínimo de longitud de contraseña, hasta 128 caracteres.

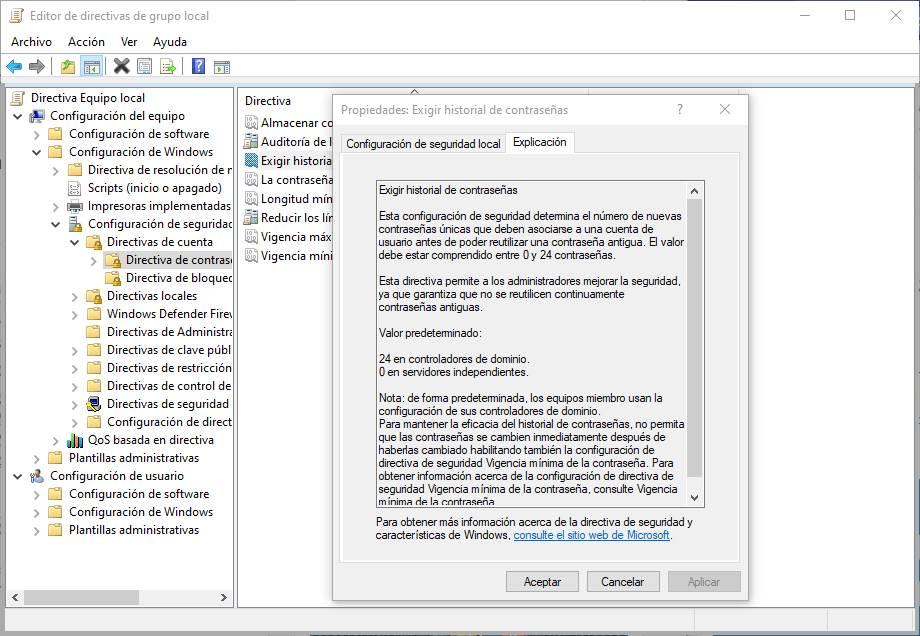

Exigir historial de contraseñas. Esta política administrativa nos permite especificar el número de nuevas contraseñas únicas que deben utilizarse en una cuenta antes de poder reutilizar una contraseña antigua. Podemos configurar este valor entre un mínimo de 0 y un máximo de 24.

Configurando todas estas directivas vamos a poder estar seguros de estar utilizando una contraseña segura y estar protegiendo correctamente nuestra cuenta de usuario de Windows.