Ayer fue segundo martes de mes, y como es habitual, Microsoft lanzó sus nuevos parches de seguridad para Windows y el resto de sus productos, unos parches con los que la compañía pretende que sus usuarios estén lo más seguros y protegidos posible frente a todo tipo de amenazas informáticas. En esta ocasión, Microsoft ha solucionado varios fallos muy graves, dos de ellos incluso explotados activamente por piratas informáticos. Y, por ello, es vital instalarlos cuanto antes.

Ayer por la noche, los usuarios de Windows 10 y Windows 11 empezaban a recibir las nuevas actualizaciones de seguridad para su sistema operativo. En esta ocasión, la compañía ha solucionado un total de 87 fallos de seguridad, de los cuales, dos de ellos estaban siendo explotados activamente por piratas informáticos.

Estos fallos de seguridad se dividen de la siguiente manera:

- 18 vulnerabilidades de escalada de privilegios que permiten a un atacante conseguir el nivel máximo de permisos en el sistema.

- 3 fallos del tipo Security Feature Bypass que permiten evadir las medidas de seguridad del sistema.

- 23 fallos del tipo Remote Code Execution, los más peligrosos ya que permiten ejecutar comandos en el sistema.

- 10 vulnerabilidades del tipo Information Disclosure, que permiten al pirata informáticos revelar información sobre el sistema.

- 8 fallos que permiten hacer denegación de servicio en el sistema de las víctimas.

- 12 vulnerabilidades del tipo Spoofing.

Además, Microsoft no ha contado también otras 12 vulnerabilidades de Chromium que se han solucionado en la última versión de Edge, su navegador web.

El peligro de los dos fallos explotador

De los 87 fallos de seguridad, 23 son del tipo más peligroso: ejecución de código remoto. Sin embargo, no todos son iguales. De estos 23, tan solo 6 tienen la etiqueta de críticos», es decir, fallos de seguridad graves que pueden causar muchos problemas dentro del sistema operativo. Y, además, de estos 6 fallos, tan solo dos están siendo explotados activamente por piratas.

El primero de ellos es ADV230003, un fallo en las medidas de seguridad de Microsoft Office Defense, concretamente en el módulo Mark of the Web, que permite a un atacante usar documentos de Office que, con solo abrirlos, puedan ejecutar código en el sistema sin mostrar ni un solo aviso de seguridad en el sistema. El segundo, por otra parte, es CVE-2023-38180, una vulnerabilidad en Visual Studio y aplicaciones .NET que desencadena en un ataque DoS a cualquier proceso del sistema, por ejemplo, el antivirus.

Cómo actualizar Windows

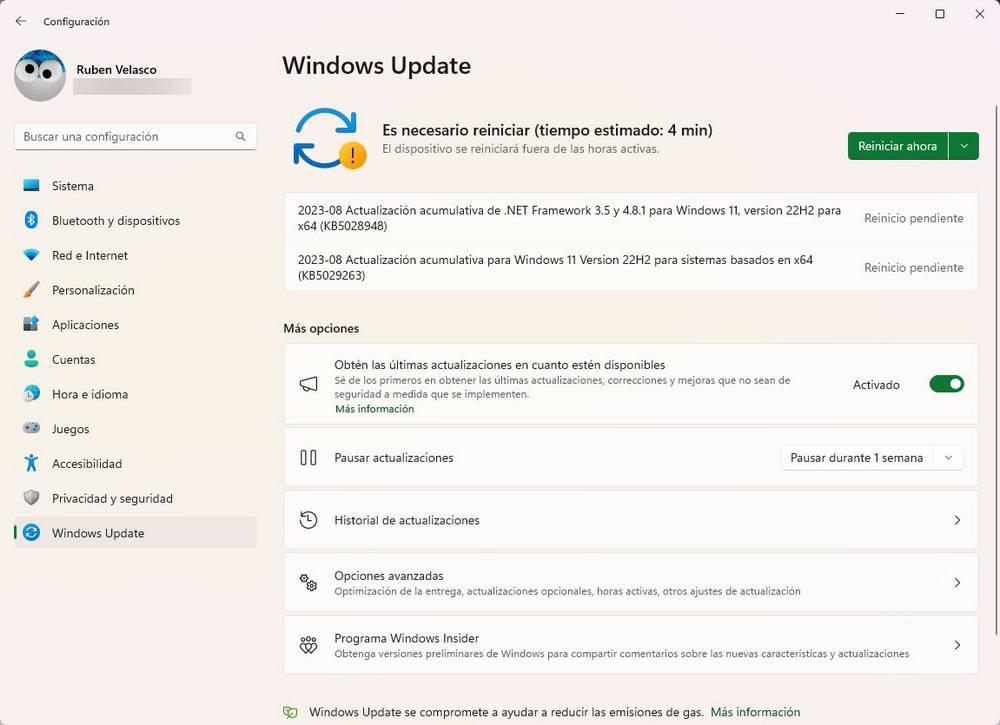

Estas actualizaciones ya están disponibles para todos los usuarios. Por lo general, se descargarán automáticamente en todas las versiones de Windows que tengan soporte (es decir, cualquier versión igual o posterior a la 22H2 de Windows 10 y Windows 11), y cuando vayamos a reiniciar el PC se instalará automáticamente para poder estar protegidos.

En caso de que la actualización no llegue automáticamente, lo que tendremos que hacer es abrir el panel de Configuración del sistema, ir al apartado de «Windows Update», y buscar manualmente las nuevas actualizaciones. Al hacerlo, nuestro sistema las bajará e instalará automáticamente, y en unos segundos ya tendremos nuestro PC seguro y protegido frente a todo tipo de piratas.