Si tienes un portátil de este fabricante, deberías actualizar ya su firmware

Generalmente, cuando hablamos de actualizar el ordenador, solemos referirnos a Windows y a los programas, ya que es con lo que solemos interactuar la mayor parte del tiempo. Sin embargo, el ordenador tiene más software por debajo con el que funciona y que, igual que el sistema operativo, debemos mantener actualizado. Hablamos de la BIOS, UEFI, o firmware, que se encarga de controlar los aspectos más básicos e importantes del PC. Y, de vez en cuando, como le ha ocurrido a este fabricante, también tiene vulnerabilidades que se deben solucionar cuanto antes.

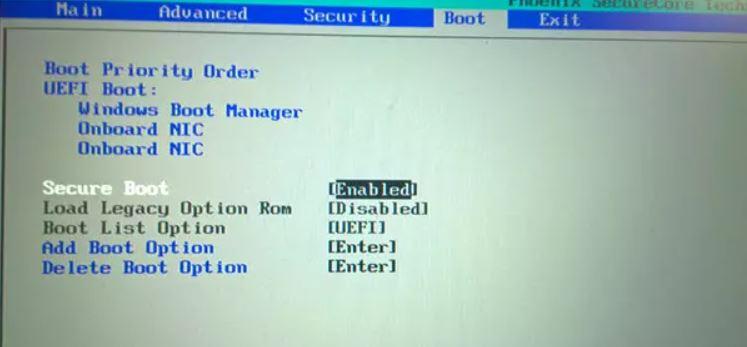

Hace algunas horas, un grupo de investigadores de seguridad revelaba una vulnerabilidad en la BIOS/UEFI de varios modelos de portátiles, CVE-2022-4020. Esta vulnerabilidad, tal como han confirmado, podía ser utilizada por cualquier atacante local para desactivar el arranque seguro, o Secure Boot, de la UEFI en los sistemas afectados. Esta vulnerabilidad se encuentra en el controlador HQSwSmiDxe DXE presente en el firmware de varios modelos de portátiles, y puede explotarse muy fácilmente, siempre que el atacante tenga control local (físico, o con un malware) sobre el ordenador.

El Secure Boot, o arranque seguro, es una medida de seguridad que tienen los ordenadores que utiliza el chip Trusted Platform Module (TPM), junto al Unified Extensible Firmware Interface (UEFI) para evitar que se cargue código malicioso (rootkits, bootkits, etc) durante el arranque del ordenador.

Para desactivar esta medida de seguridad, tan solo es necesario que los atacantes modifiquen el valor de la variable BootOrderSecureBootDisable directamente desde la propia memoria del sistema. Al hacerlo, el Secure Boot queda desactivado, y es entonces cuando se modifica el arranque del sistema para cargar cualquier tipo de código (programas, drivers, etc) sin firmware, con malware oculto, para tomar el control del PC.

Los modelos de portátiles Acer Aspire afectados son:

- A315-22

- A115-21

- A315-22G

- Extensa EX215-21

- EX215-21G

Actualizar ordenadores afectados

Acer recomienda directamente a todos los usuarios afectados por este problema actualizar el firmware de los equipos cuanto antes. Esto se puede hacer de varias formas. La primera de ellas es desde la web de Acer, donde ya podemos encontrar disponibles los nuevos firmwares que reparan esta vulnerabilidad. Simplemente debemos buscar el modelo de portátil que tenemos, descargar la nueva versión, e instalarla tal como nos indica el fabricante.

Además, alternativamente, Microsoft va a subir esta nueva versión del firmware a sus propios servidores de manera que aquellos usuarios que no quieran complicarse, o no sepan actualizar la BIOS a mano, pueden hacerlo directamente desde Windows Update. El parche va a llegar marcado como crítico, por lo que nos aparecerá junto a las demás actualizaciones.

Un fallo recurrente

No es la primera vez que se encuentra una vulnerabilidad de este tipo. ESET ya ha detectado fallos de seguridad muy similares en portátiles de otros fabricantes, como los ThinkBook, IdeaPad y Yoga de Lenovo. Lo importante, como siempre, es asegurarnos de mantener nuestro ordenador siempre actualizado y libre de virus. Debemos tener cuidado siempre con el software que descargamos e instalamos en el ordenador, instalar siempre las actualizaciones de los programas y del sistema operativo, y, muy importante, asegurarnos de tener el firmware de nuestro ordenador siempre al día.