Telegram negó una vulnerabilidad que ponía en peligro Windows, pero ha tenido que rectificar

A pesar de que inicialmente las aplicaciones de mensajería se desarrollaron especialmente para dispositivos móviles, poco a poco se han hecho un hueco en nuestros equipos de sobremesa. Muchos ya utilizan de forma sincronizada aplicaciones como WhatsApp o Telegram desde el PC con Windows.

Para ello normalmente hacemos uso, o bien, de la versión web a la que accedemos desde el navegador, o instalamos la aplicación oficial. Quizá lo mejor sea decantarnos por esta segunda opción. Aunque claro, como cualquier software que instalamos en un ordenador con Windows, esto tiene sus riesgos. Y es que sus desarrolladores deben poner un especial cuidado en todo aquello relacionado con la seguridad.

De hecho, ahora sabemos que Telegram ha corregido una vulnerabilidad de día cero en su aplicación de escritorio para Windows. En un principio, la empresa responsable detrás de la aplicación negó esta vulnerabilidad. Para que os hagáis una idea su importancia, esta podría utilizarse para lanzar automáticamente scripts maliciosos de Python. Incluso estaba capacitada para saltarse las medidas de seguridad del equipo.

Decir que de unos días a esta parte, en diferentes foros y cuentas de X, se hablaba de esta supuesta vulnerabilidad de Telegram. Es más, se publicaron demostraciones mientras se explotaba este fallo de seguridad en el cliente oficial de Windows. A pesar de todo ello, la propia Telegram se apresuró a desmentir estas afirmaciones. Expuso de manera pública que no podían confirmar que existiese tal vulnerabilidad y que los vídeos que lo demostraban probablemente eran un engaño y falsos.

Telegram Messenger@telegram@CertiKAlert We can’t confirm that such a vulnerability exists. This video is likely a hoax.Anyone can report potential vulnerabilities in our apps and get rewards: https://t.co/UkzPFSVigy

24 de mayo, 2024 • 10:37

206

24

Pero pocas horas después de negarlo, se demostró que el código fuente de Telegram para Windows podía aprovecharse para enviar archivos Python maliciosos. Además, estos eludían las medidas de seguridad instaladas en los equipos de las víctimas.

Versiones de Telegram en Windows, corregidas

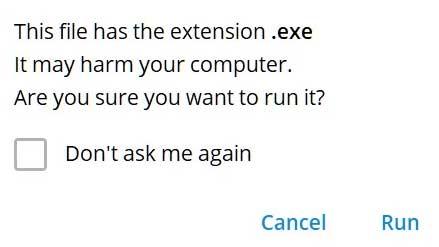

En realidad, la mencionada vulnerabilidad hace que el archivo se ejecutase a través de Python sin una advertencia de Telegram, como pasa con otros ejecutables que se intentan poner en marcha. Y para empeorar las cosas, el exploit de prueba disfrazaba el mencionado archivo Python como un vídeo compartido, junto con una miniatura. Este conjunto se podía utilizar para engañar a los usuarios y que hicieran clic en el vídeo falso para reproducirlo.

Ahora mismo, Telegram niega que el error fuera un fallo zero-day, pero confirma que han solucionado el problema. A partir de este instante, Telegram para Windows evita que los scripts de Python se inicien automáticamente al hacer clic por parte del usuario.

En resumidas cuentas, los responsables de la aplicación de mensajería han puesto en marcha una corrección desde sus servidores para asegurar que este problema ya no se repita. Hay que tener presente que el fallo se ha corregido en todas las versiones de Telegram Desktop, incluidas todas las antiguas.

CertiK Alert@CertiKAlertOur investigation confirms the risk is real. Users should be cautious until the issue is completely sorted out. https://t.co/lXBdEFBruj24 de mayo, 2024 • 10:37

71

2

Con todo y con ello y como suele ser habitual, lo más recomendable es actualizar el cliente de la aplicación de mensajería a su última versión. Así evitamos posibles problemas de seguridad y vulnerabilidades, además de aprovecharnos de las últimas funciones lanzadas. Aunque si seguimos usando alguna anterior, estamos protegidos igualmente.