Una de las acciones que más solemos realizar gracias al uso de Internet y sus altas velocidades es la de descargar todo tipo de archivos en nuestro ordenador desde nuestro navegador preferido, ya sea Chrome, Firefox, Edge u otro. Sin embargo, nos podemos encontrar con el problema de que Windows lo haya bloqueado, por lo que no hemos podido descargarlo.

Cuando procedemos a descargar cualquier archivo de Internet y lo guardamos en una unidad NTFS, Windows agrega metadatos específicos a estas descargas y son considerados como archivos adjuntos. Al intentar abrir o ejecutar un archivo descargado nos aparece la advertencia «El archivo tiene su origen en una fuente desconocida y puede ser una amenaza para la seguridad». Esto nos impide abrirlos directamente al considerarlo como inseguro.

Estos metadatos agregados como archivo adjunto al elemento descargado se conocen como información de zona, que no es más que un archivo invisible almacenado junto con el archivo descargado en forma de un flujo de datos alternativos, almacenándose en la misma ubicación. Al abrir el archivo se encuentra la información de la zona adjunta almacenada en misma ubicación y verifica si esta proviene del exterior, impidiendo la descarga de este.

Para intentar solucionarlo, debemos configurar bien el Administrador de archivos adjuntos. También debemos asegurarnos de que no sea una acción derivada de Windows Defender, impidiendo con ello descargar cualquier archivo. Igualmente, desde el Editor de registro de Windows o el Editor de directivas de grupo es posible deshabilitar el bloqueo de estas para solucionar el problema.

Comprobar Windows Defender

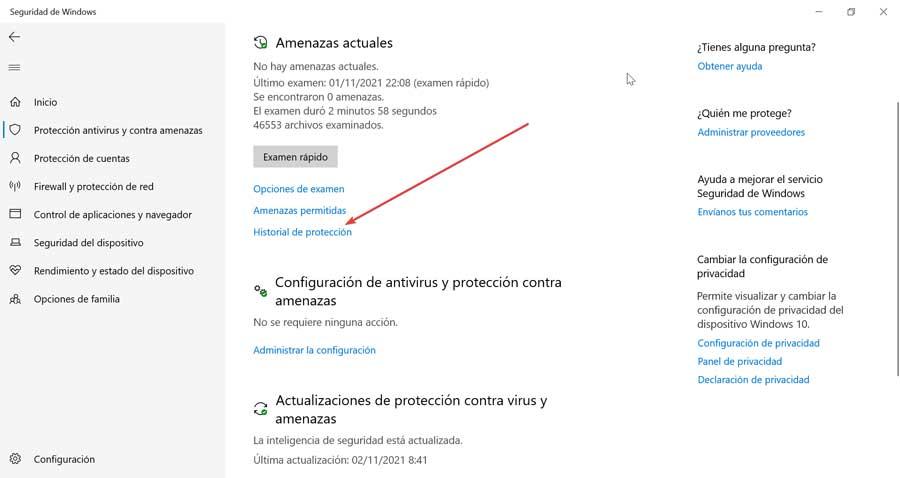

Antes de nada, debemos de comprobar si la herramienta de seguridad de Microsoft ha sido la encargada de bloquear la descarga, pues puede haber detectado la presencia de un virus. Para comprobarlo debemos abrir el Centro de seguridad de Windows Defender, desde el apartado de Configuración, al que accedemos pulsando «Windows + I». Posteriormente pulsamos en «Actualización y seguridad» y «Seguridad de Windows». Ahora en la parte derecha seleccionamos «Seguridad de Windows».

En la nueva ventana seleccionamos en el menú de la izquierda la opción de «Protección antivirus y contra amenazas». Ahora en la parte derecha nos aparece la opción de «Historial de protección». Aquí, aunque el antivirus nos diga que no ha detectado ninguna amenaza sí que puede que haya frenado la descarga de algún archivo para ponerlo en cuarentena.

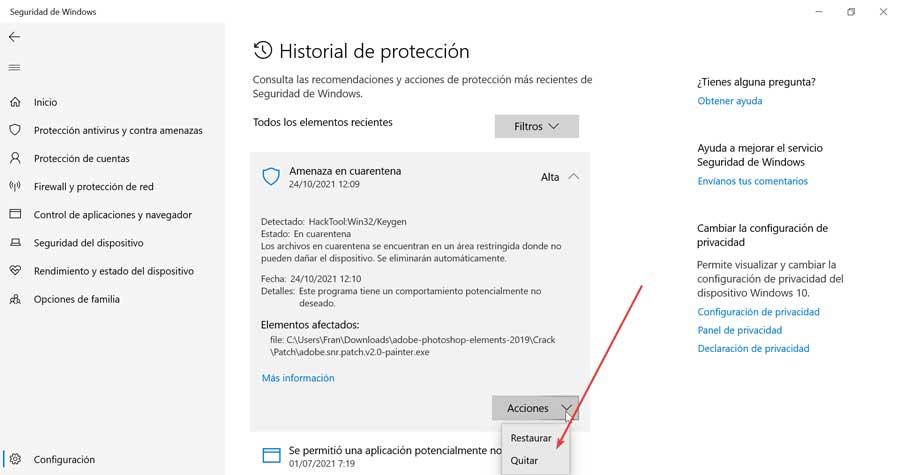

Al pulsar sobre el «Historial de protección» podremos ver las amenazas en cuarentena, donde veremos el registro de archivo que ha sido detectado como virus o amenaza. Esto no es fácil de detectar ya que, aunque se muestra el nombre del archivo, éste se muestra con un nombre temporal. Por lo tanto, podemos eliminar los registros de archivos que se encuentran en cuarentena y volvemos a intentar la descarga. Si aparece un nuevo registro en la cuarentena, sabremos con seguridad que ha sido Windows Defender el que lo ha bloqueado.

En este caso, si estamos seguro de que se trata de un falso positivo, entonces será necesario desactivar de forma temporal el antivirus para descargar el archivo, o bien proceder a su restauración desde la cuarentena para que podamos tenerlo disponible para su uso. Windows bloquea de forma predeterminada todos y cada uno de los archivos que no tienen una firma, digamos, oficial, es decir, cuando se trata de desarrolladores que Microsoft tiene registrado. De esta forma, evita que los usuarios, puedan instalar en el equipo aplicaciones maliciosas que provengan de cualquier sitio web.

Sin embargo, como hemos comentado más arriba, esto es un problema para las aplicaciones, especialmente antiguas, ya que, de forma predeterminada, Windows las bloquea por este motivo. Afortunadamente, siguiendo los pasos que os hemos mostrado, podemos revertir la eliminación automática de los archivos si esto llegara a suceder. También nos podemos encontrar con aplicaciones que, debido a su funcionalidad, hacen sospechar a Windows de que se trata de un tipo de software malicioso y directamente los borra, informándonos del motivo. El proceso para recuperar estas aplicaciones es el mismo.

Si no queremos que Defender supervise todas las aplicaciones que descargamos, la única solución pasa por desactivarlo, un proceso que pondrá en riesgo la integridad y seguridad de nuestro equipo ya que será vulnerable a cualquier tipo de software, incluyendo código malicioso que se puede ejecutar en cualquier navegador, por lo que no es una opción para tener en cuenta.

Configurar el Administrador de archivos adjuntos

El sistema operativo de Microsoft cuenta con una función de seguridad que nos impide abrir elementos que pueden ser considerados como inseguros, ya sea procedente de Internet o adjunto a un correo electrónico. En este caso lo bloquea y nos muestra un mensaje de advertencia «El archivo tiene su origen en una fuente desconocida y puede ser una amenaza para la seguridad». El Administrador de archivos los clasificará en función del tipo y la extensión del archivo.

Es posible abrir una descarga bloqueada, haciendo clic con el botón derecho en el archivo descargado y seleccionado en el menú contextual las «Propiedades». Dentro de la pestaña de «General», hacemos clic en «Desbloquear» y por último pulsamos en «Aplicar» y «Aceptar» para guardar los cambios. En el caso de que descarguemos muchos archivos, este proceso puede resultar engorroso y pesado.

Por ello, es posible evitar que Windows nos impida abrir archivos configurando el administrador manualmente ya sea mediante el «Editor de directivas de grupo local» o a través del «Editor de registro del sistema».

Usando el Editor de directivas de grupo

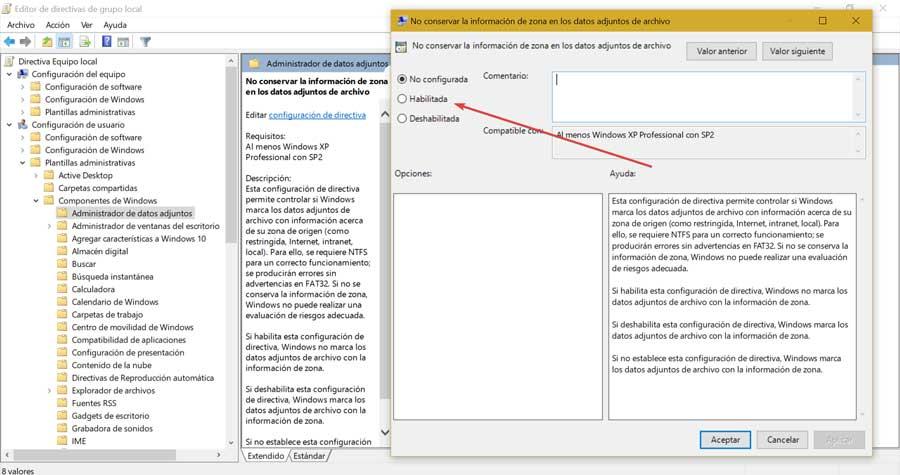

El Editor de directivas de grupo local es una función que se encuentra disponible dentro de las versiones de Windows 10 Pro y Enterprise. Para acceder, pulsamos el atajo de teclado «Windows + R» y se lanzará el comando Ejecutar. Aquí escribimos gpedit.msc y pulsamos Enter.

A continuación, debemos de navegar hasta la siguiente ruta:

Configuración de usuario / Plantillas administrativas / Componentes de Windows / Administrador de archivos adjuntos

Posteriormente en el panel derecho debemos hacer doble clic sobre la política «No conservar la información de zona en los datos adjuntos de archivo». Esto hará que aparezca una nueva ventana donde podemos elegir si el Administrador de archivos adjunto debe o no conservar la información de la zona. Al hacer clic en «Habilitada», nos asegura que Windows no bloquea estos elementos cada vez que lo abramos. Por último, hacemos clic en «Aplicar» y «Aceptar» para guardar los cambios realizados y reiniciamos el PC para que se apliquen correctamente.

Desde el Registro

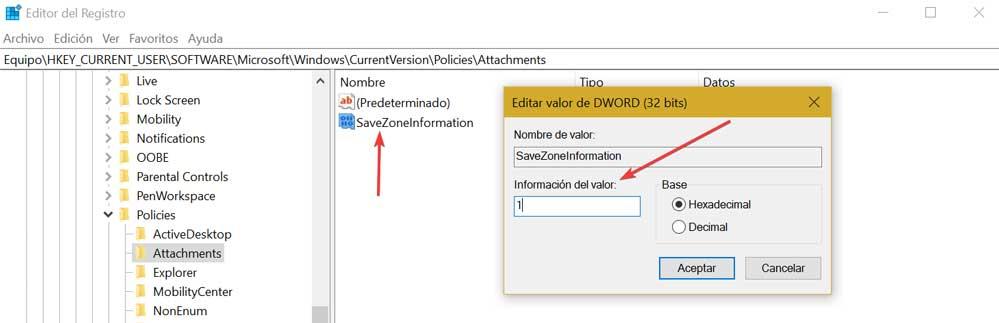

El Editor de registro de Windows también nos va a permitir configurar el Administrador de archivos adjuntos para que no bloquee las descargas. Para acceder al mismo debemos de pulsar el atajo «Windows + R» que lanzará el comando Ejecutar. Aquí, escribimos regedit y pulsamos Enter.

Una vez en el Editor, procederemos a realizar una copia de seguridad de este, por si algo va mal. Para ello pulsamos en «Archivo» y «Exportar». Debemos saber que cualquier mal cambio realizado puede provocar problemas de estabilidad en el sistema por lo que debemos usarlo bajo la responsabilidad de cada usuario. A continuación, vamos a acceder a la siguiente ruta:

HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Policies / Attachments

En el caso de que la clave «Attachments» no se encuentre dentro de «Policies» debemos de crearla. Para ello hacemos clic con el botón derecho sobre «Policies», posteriormente en «Nuevo» y «Clave». Al crear una nueva clave le daremos el nombre de «Attachments».

A continuación, hacemos clic con el botón derecho en la clave de «Attachments», seleccionamos «Nuevo» y «Valor DWORD (32 bits)». Establecemos el nombre de SaveZoneInformation para este nuevo valor DWORD y pulsamos Enter.

Por último, hacemos doble clic en el valor «SaveZoneInformation» que hemos creado y cambiamos sus datos de valor a 1 para deshabilitar el Administrador de archivos adjuntos de Windows. Hacemos clic en Aceptar para finalizar y cerramos el Editor. Ya solo nos queda reiniciar el PC y cualquier archivo que descarguemos ya no adjuntará información de zona al flujo de datos alternativos del archivo, lo cual nos permitirá abrirlos sin problema.

Comprobar la protección contra rasomware

La protección contra rasomware, el software malicioso capaz de encriptar todos los archivos de un equipo a cambio de un rescate que, por lo general, es muy elevado, es relativamente sencillo tanto con Windows 10 como con Windows 11. Ambas versiones del sistema operativo de Microsoft incluyen una opción que permite activar la protección contra este software malicioso. Esta función no permite que ninguna aplicación pueda hacer cambios en los archivos del equipo, al igual que tampoco permite copiar contenido desde aplicaciones. Una vez activamos esta protección, de forma nativa, Windows incluye la carpeta descargas dentro de las carpetas a proteger, carpeta donde se descargar todos los archivos que nos envían.

De esta forma, si no incluimos esa carpeta dentro de las excepciones, cada vez que el navegador que utilicemos quiera descargar un archivo, se encontrará con un error de Windows y nunca podrá completar la descargar. Para añadir la carpeta Descargas a las excepciones de la protección rasomware, debemos acceder a las opciones de configuración de Windows (win + i), pulsar en Actualización y seguridad. Seguidamente, pulsamos en Seguridad de Windows y, en la columna de la derecha, pulsamos en Abrir Seguridad de Windows.

Seguidamente, en la columna de derecha pulsamos en Protección antivirus y contra amenazadas. En la sección de la derecha, al final de ese apartado, encontramos la opción Protección contra ransomware. Dentro de esta opción, pulsamos en Carpetas protegidas para, a continuación, seleccionar la carpeta Descargas y eliminarla de ese listado pulsando sobre el botón Quitar. A partir de este momento, la protección contra ransomware no estará disponible en la carpeta Descargas y, si este era el problema, podremos descargar cualquier archivo con nuestro navegador.

Configurar las funciones de seguridad de Chrome

Lo cierto es que en la mayoría de los ordenadores de sobremesa y dispositivos móviles actuales, nos vamos a encontrar con uno o varios navegadores web instalados. Desde luego en la mayoría de las ocasiones el que no va a faltar bajo ninguna circunstancia, o casi, es Google Chrome. Os decimos esto porque se trata del programa de estas características más extendido y usado en todo el mundo desde hace años. No en vano podríamos decir que se trata de uno de los grandes proyectos del gigante de las búsquedas en el que pone buena parte de sus esfuerzos. Una de las principales razones de ello es su extendido uso.

Esto es algo que se traduce en las constantes actualizaciones que Google nos ofrece y que deberíamos instalar cuanto antes en el programa. Estas actualizaciones y parches que os comentamos hacen referencia tanto a las funciones existentes, como a las nuevas y a todo aquello relacionado con la seguridad. De hecho nos encontramos con diferentes herramientas y funciones integradas para que podamos personalizar este apartado, nos referimos a la privacidad y la seguridad al navegar.

En estas líneas estamos intentando evitar que nuestro equipo basado en Windows bloquee la descarga de ficheros, algo que se puede convertir en un problema. Ya hemos visto cómo podemos configurar el propio sistema operativo y algunos de sus apartados para que no lleven a cabo estas tareas de bloqueo. Pero al mismo tiempo se puede dar la circunstancia de que sea el propio navegador el que se encargue de no permitirnos disfrutar de las bajadas de Internet. Por ejemplo el propio Google Chrome nos ofrece 3 niveles de seguridad que podemos establecer y configurar dependiendo de nuestras necesidades.

Hay que tener en cuenta que 2 de estos modos que os comentamos se encargan de bloquear automáticamente aquellos ficheros que consideran peligrosos, y su acierto no es del 100%. Por tanto en el caso de que sospechemos que el navegador de Google está bloqueando ciertas descargas que nos interesan, debemos acceder a su ventana de configuración. En el apartado de Privacidad y seguridad / Seguridad, podemos establecer el nivel que hemos comentado al mínimo.