Si queremos asegurarnos de que un documento PDF no ha sido alterado desde que su creador lo guardó hasta que nos llegó al ordenador, debemos fijarnos en la firma digital. Al firmar un documento PDF, se guarda en este un hash que nos sirve para garantizar su integridad. Si se realiza cualquier cambio en el documento, el hash se rompe, la firma deja de ser válida y, por tanto, sabemos que algo se ha modificado. Sin embargo, un grupo de investigadores acaba de descubrir una vulnerabilidad que permite a cualquiera modificar un PDF sin romper la firma.

Las firmas de PDF se suelen utilizar generalmente en el ámbito empresarial. Es una forma de garantizar que un documento, o una factura, no ha sido modificada en un punto intermedio. En caso de que se detecte alguna modificación con la firma, entonces el destinatario verá un aviso que le indicará que la firma digital no es válida.

No es la primera vez que consiguen romper la seguridad de un documento PDF. En 2019, un grupo de investigadores encontró una serie de debilidades en los principales visores a través de las cuales era posible modificar el contenido de cualquier documento sin que saltara el aviso de firma inválida. Los desarrolladores de los visores crearon parches para solucionar este problema y que las firmas fueran más fiables.

Sin embargo, esta misma semana, un grupo de investigadores de seguridad alemanes han encontrado la forma de saltarse todas estas medidas de seguridad de los visores y romper así la protección de integridad de los PDF firmados digitalmente.

Shadow Attacks: ocultar contenido en los PDF sin romper la firma

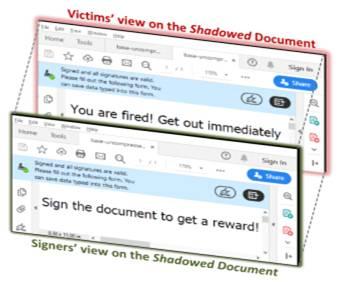

La técnica utilizada para llevar a cabo estas técnicas se le conoce como «Shadow Attack«, o «Ataque en la sombra». A diferencia de las técnicas usadas hasta ahora, este tipo de ataques se aprovecha de la flexibilidad que ofrece el formato PDF de forma original. De esta manera, el autor del documento puede ver el documento original, mientras que la víctima verá otro documento totalmente diferente. Y en ambos casos, la firma digital sigue siendo válida.

Esta técnica se puede aprovechar de varias formas. Por ejemplo, se puede ocultar un texto detrás de una imagen que ocupa la página entera. Cuando el creador firma el documento, y los piratas informáticos se hacen con él, pueden modificarlo para que la imagen no se muestre, por lo que se podría ver solo el contenido de detrás. Y la firma seguiría siendo válida.

Otra forma de aprovecharse de esta vulnerabilidad es mediante el reemplazo. El formato de Adobe permite modificar ciertos elementos que no formen parte de la integridad del documento sin modificar la firma. Por ejemplo, la fuente. Sin embargo, un atacante puede añadir al documento una fuente creada específicamente para un fin que cambie los caracteres o los números del documento.

Y también se pueden combinar ambas técnicas para llevar a cabo ataques mucho más complejos.

Cómo protegernos

La verdad es que este tipo de ataques informáticos son bastante dirigidos. Sería raro ver estas técnicas en ataques masivos, por ejemplo, a través del correo electrónico. Pero podría ocurrir. Y como estas técnicas abusan de funciones legítimas de Adobe, no se pueden bloquear mediante un parche en los visores.

Por tanto, la única forma de estar seguros de que el archivo no ha sido modificado es asegurándonos, con quien lo ha formado, de que el contenido que vemos es realmente el que había originalmente, y que nada ni nadie lo ha podido cambiar en trayecto desde su PC al nuestro.