RDP es un protocolo de Microsoft usado para permitir a los usuarios conectarse a su ordenador de forma remota y usarlo como si estuvieran sentados delante de él. Este protocolo de Escritorio Remoto requiere al usuario que inicie sesión con el mismo usuario y contraseña que utiliza de normal. Sin embargo, a pesar de que Microsoft ha incluido varias medidas de seguridad en su protocolo, durante años ha estado fallando en lo mismo: permitiendo ataques la fuerza bruta. Por suerte, Windows 11 acaba, al fin, con este problema.

Cuando un pirata informático encuentra un ordenador con RDP habilitado, puede conectarse a él de forma remota e intentar averiguar la contraseña mediante fuerza bruta. Este tipo de ataques prueban, en segundos, cientos de contraseñas hasta dar con la válida. Mientras que prácticamente todos los servicios tienen formas de protegerse de ellas, inexplicablemente Windows dejaba a los usuarios a merced de estos ataques. Hasta ahora.

David Weston (DWIZZZLE)@dwizzzleMSFT@windowsinsider Win11 builds now have a DEFAULT account lockout policy to mitigate RDP and other brute force password vectors. This technique is very commonly used in Human Operated Ransomware and other attacks – this control will make brute forcing much harder which is awesome! https://t.co/ZluT1cQQh025 de mayo, 2024 • 03:15

379

37

Windows 11 bloquea las cuentas tras varios intentos fallidos

Las últimas actualizaciones de Windows 11 han incluido una política de seguridad que, precisamente, acaba con este problema. La nueva política lo que hace es bloquear automáticamente la cuenta tras un número de terminado de intentos fallidos de inicio de sesión.

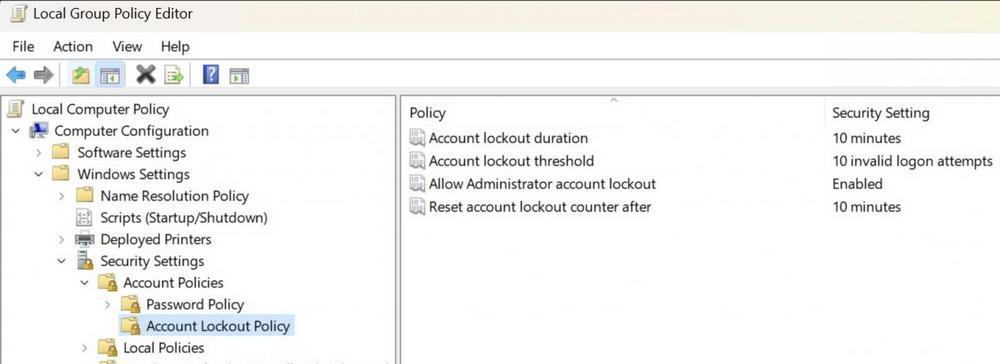

Como podemos ver en la anterior captura, podemos configurar Windows para que sea capaz de bloquear la cuenta automáticamente después de un número determinado de intentos fallidos de inicio de sesión. Por defecto, si se falla la contraseña 10 veces en 10 minutos, la cuenta se bloqueará para evitar que se prueben más combinaciones. También podemos configurar el tiempo tras el cual la cuenta se desbloqueará automáticamente, por ejemplo, 10 minutos. Incluso nos permite elegir si queremos que este bloqueo se aplique, o no, a la cuenta de administrador.

Gracias a estas medidas de seguridad, un ataque de fuerza bruta solo podrá probar 10 claves cada 10 minutos, haciendo totalmente inviable un ataque que adivine nuestra contraseña, por muy débil que sea. De todas formas, la mejor forma de protegernos frente a estos ataques informáticos que pueden llegar a controlar nuestro ordenador es desactivar RDP si no lo vamos a utilizar. Así no habrá forma de que nadie nos hackee.

También para Windows 10

Esta política llega como novedad a Windows 11, habilitada por defecto. Sin embargo, Microsoft también la ha llevado a Windows 10, aunque en este caso no viene activada por defecto, y tendremos que ser nosotros los que la habilitemos a través de las políticas de grupo del sistema. Eso sí, solo disponibles para las ediciones Pro y Enterprise de Windows 10.

Activada por defecto o no, se trata de una medida de seguridad básica, que debería haber estado presente en Windows desde hace lustros. Aunque, siendo sinceros, no es suficiente. Microsoft debería plantearse otros sistemas de inicio de sesión seguro para su Escritorio Remoto, ya sea a través de Windows Hello (nada mejor que una buena llave de seguridad), un sistema de autenticación mediante certificados digitales, e incluso una doble autenticación a través de la Cuenta Microsoft.

Por desgracia, estas medidas de seguridad no parecen estar dentro de los planes de Microsoft.