Con el paso del tiempo el trabajo remoto con diferentes ordenadores se ha convertido en algo bastante habitual. Para lograr todo esto tenemos varias maneras y soluciones software al alcance de la mano. Mientras que por un lado disponemos de programas específicos de escritorio remoto, en el caso de que deseemos tener más control sobre la conexión es preferible utilizar aplicaciones como PuTTY.

En un principio una de las principales características que nos ofrece el funcionamiento de PuTTY, es la posibilidad de conectarnos a través de protocolos como SSH, entre otros. Hay que tener en cuenta que nos encontramos con un software gratuito de código abierto especialmente desarrollado para facilitarnos el uso del protocolo SSH en Windows. Debemos saber que el sistema de los de Redmond tienen su propio cliente para usar desde CMD. Pero aquí tendremos un cliente completo con todo tipo de opciones, tanto básicas como avanzadas.

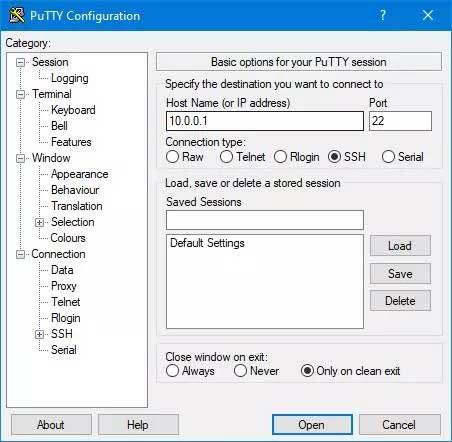

Al arrancar la aplicación como tal, nos encontramos ante una interfaz de usuario básica a la vez que funcional. Pero al margen de toda la funcionalidad el aspecto externo de esta aplicación en concreto, como os podréis imaginar la seguridad y la privacidad son elementos clave. Es por ello por lo que aquí os vamos a hablar de las funciones de seguridad que soporta PuTTY para así proteger nuestras conexiones remotas.

Lo primero que debemos saber en este sentido es que la aplicación desde sus inicios siempre ha tenido soporte para el protocolo de seguridad SSH-1. Sin embargo, con el paso de los años este se ha ido convirtiendo en más inseguro, por lo que siempre que sea posible es recomendable utilizar aquí SSH-2. Precisamente por todo ello los desarrolladores de la solución software implementaron el soporte para el mencionado SSH-2 a partir de la versión 0.50.

Otras funciones seguras que nos ofrece PuTTY

A todo esto, le debemos sumar que, al conectarnos remotamente con otros equipos, la autenticación de clave pública tanto RSA como DSA usando SSH-2, es completamente nueva a partir de la versión 0.52. Hay que tener en consideración que al hablar del protocolo SSH o Secure Shell, este se encarga de ofrecer un acceso remoto seguro. La principal característica de este es que toda la información está cifrada.

Pero eso no es todo, ya que el programa también hace uso de DSA o Algoritmo de Firma digital para asegurar las conexiones remotas. Aquí es interesante saber que DSA es vulnerable si está mal implementado usando números aleatorios. Sin embargo, en base a algunos reportes que recibieron los desarrolladores de la aplicación, mejoraron el uso de este. Una de las medidas implementadas en este sentido fue prescindir de los números aleatorios para asegurar las conexiones. A su vez integra otros métodos de protección como ECDSA, que utiliza la misma defensa que DSA, pero con funciones más seguras.

Es importante saber que PuTTY deja entradas en el registro del sistema, algo que se puede convertir en un problema si usamos un PC público. Por tanto, en este caso es importante limpiar esta información oculta al cerrar la sesión. Esto es algo que podemos llevar a cabo de forma automática ejecutando el siguiente comando:

putty -cleanup

Esto elimina la configuración del usuario que está conectado en ese momento para que pueda ser accesible por otros.