En la actualidad una práctica muy habitual que solemos realizar con nuestra conexión a Internet, es descargar todo tipo de archivos. Estos archivos pueden que hayan sido alterados, estén corruptos o les hayan incluido algún virus o malware. Para comprobar la verificación de la integridad de estos archivos se utiliza el hash o sumas de comprobación, algo que podremos realizar de forma gratuita con ayuda de algunos programas desarrollados para tal fin.

Algo que desconocen la mayoría de usuarios es precisamente la posibilidad de verificar cualquier archivo mediante hash que incorpora y que nos permite saber si el archivo ha sido modificado y si contiene algún elemento malicioso. Es por ello que hoy vamos a ver en que consiste el hash y que programas podemos utilizar para la comprobación de archivos.

Qué es y para que sirve el hash de archivos

Los hash o sumas de comprobación son un algoritmo matemático que se encarga de transformar cualquier bloque arbitrario de datos en una nueva serie de caracteres con una longitud fija. Este valor hash siempre tendrá la misma longitud de salida, independientemente de la longitud de los datos de entrada. Por lo general cada uno de los archivos que descargamos de Internet se verifican con el hash MD5 / SHA256 para asegurarnos de que el archivo no se encuentre modificado ni alterado.

De las principales características de los Hash es que son algoritmos muy eficientes y no requieren de grandes dosis de potencia de cálculo para que puedan ser ejecutamos. Los resultados siempre serán en una cadena de longitud fija, independientemente del tamaño de la entrada. Por ejemplo, en el caso del SHA-256 su longitud es de 64 caracteres. Además, son irreversibles, lo que lo hacen más seguros, ya que no es posible tomar un hash y obtener los datos que dieron origen al mismo.

Es por ello que, otra de las funciones para las que son utilizadas los hashes es para cifrado y almacenamiento de contraseñas, así como para proteger otros datos confidenciales de posibles espías. Para ello podemos usar diferentes programas que veremos a continuación.

Programa gratis para saber el hash de cualquier archivo

A la hora de realizar comprobaciones de Hash para verificar la composición de cualquier archivo, necesitamos de un programa especialmente desarrollado para esta misión. A continuación veremos una lista de programas que nos servirán de ayuda.

Hash Generator, con integración con el menú contextual

Empezamos con una herramienta generadora de hash, universal y gratuita. Se encarga de automatizar la generación de 15 tipos de algoritmos o sumas de comprobación diferentes. Es capaz de admitir la mayoría de los hash más populares como MD5, SHA, BASE64, LM, NTLM, CRC32, ROT13, RIPEMD, ALDER32, HAVAL, WHIRLPOOL, etc.

Esta aplicación también permite generar hash tanto en un archivo como en una entrada de texto. Dispone de integración con el menú contextual de Shell para poder realizar las operaciones de forma rápida, con solo pulsar cualquier archivo con el botón derecho. Las listas generadas pueden ser guardadas en un archivo HTML, TEXT, XML y CSV.

Si queremos probar Hash Generator podemos descargarlo gratis desde su página web. Cuenta con una interfaz simple y es completamente portable, por lo que no requiere de instalación.

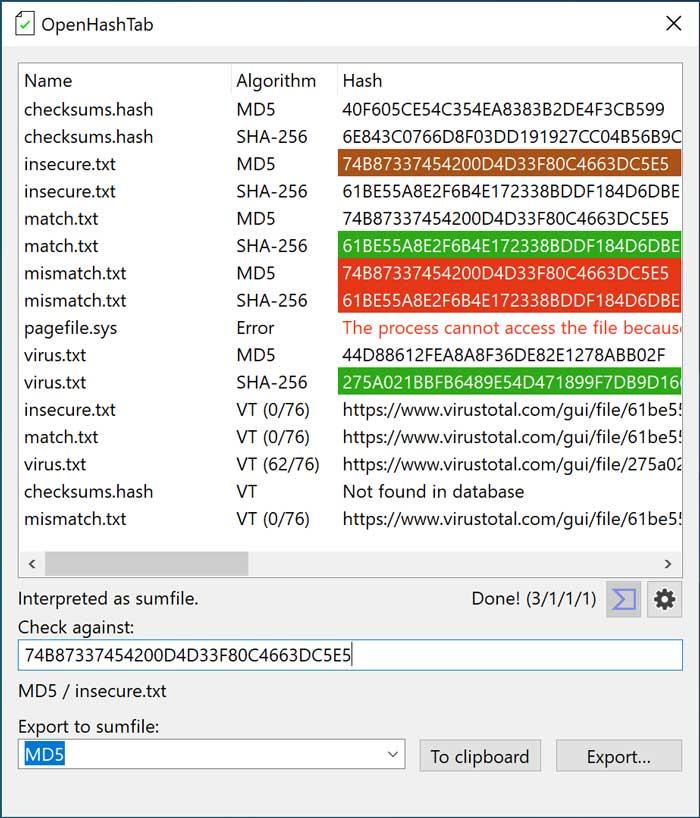

OpenHashTab, con soporte para 14 tipos de algoritmos

Este programa se encarga de ofrecer compatibilidad con hasta 14 algoritmos diferentes que nos ayudarán a calcular los hashes de los archivos. Entre ellos se encuentra el SHA-1, SHA-256 y SHA-512 o el MD5. También cuenta para soporte para otros diez algoritmos diferentes que podemos activar o desactivar en funciones de nuestras necesidades.

La aplicación nos permite verificar los valores de hash, si el proveedor del fichero proporciona un valor hash al archivo, indicándonos si su valor coincide con el del fichero. También será posible exportar los valores hash ya sea en un archivo de texto o bien copiándolos al Portapapeles de Windows. En cambio, su principal inconveniente es que se encuentra en inglés.

OpenHashTab es un programa de código abierto y completamente gratuito, el cual podemos descargar desde el siguiente enlace.

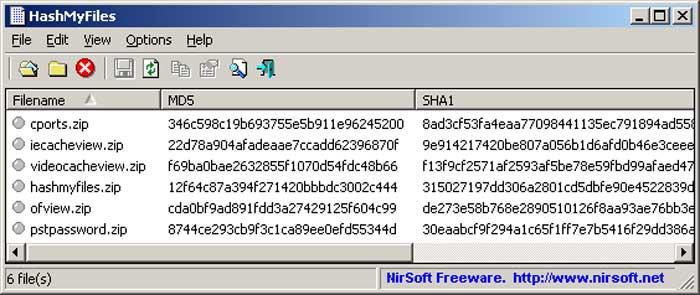

HashMyFiles, calcula los hashes MD5 y SHA1 rápidamente

Nos encontramos ahora con una pequeña utilidad que nos permite calcular los hashes MD5 y SHA1 pertenecientes a uno o más archivos de nuestro sistema. Es posible copiar de forma sencilla los hashes en el portapapeles o guardarlos en un archivo con formato TXT, HTML o XML. También se puede iniciar desde el menú contextual del Explorador de archivos de Windows para mostrar los hashes MD5 y SHA1 de los archivos o carpetas seleccionados, ya que es compatible con la generación por lotes.

De esta forma, si seleccionamos una carpeta, la aplicación será capaz de mostrar todos los valores hash de todos los archivos que contiene la carpeta seleccionada. En el caso de que lo ejecutemos sobre un solo archivo, solo nos mostrará los hash pertenecientes a ese archivo de manera individual.

HashMyfiles es una herramienta completamente portable por lo que no requiere de ningún tipo de instalación en nuestro disco duro. Es compatible con todas las versiones de Windows tanto de 32 bits como de 64 bits. Podemos descargarla de forma gratuita desde aquí.

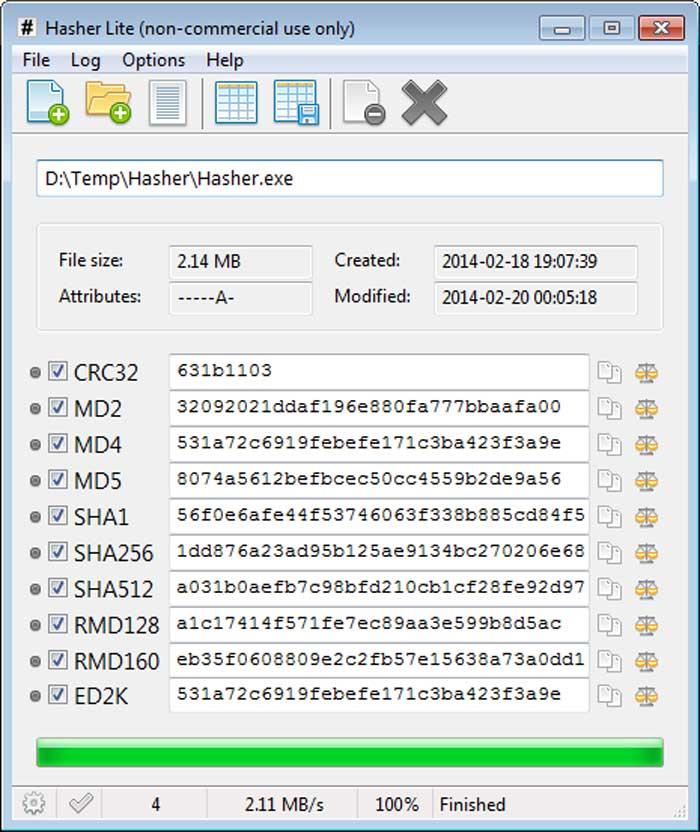

Hasher Lite, verifica de manera sencilla la integridad de los archivos

Esta pequeña utilidad nos permite verificar la integridad de los archivos utilizando para ello una amplia gama de algoritmos compatibles: CRC32, MD2, MD4, MD5, SHA1, SHA256, SHA512, RipeMD128, RipeMD160 y ED2K. Cada uno de los archivos procesados estarán registrados y listos para poder exportarse a diferentes formatos de archivos de verificación como SFV, MD5SUM, y SHA1SUM.

Esta aplicación es compatible con la generación por lotes, lo que posibilita que pueda generar varios tipos de hash de forma simultanea por archivo. Esta tarea será posible realizarla de forma sencilla, gracias a las prácticas funciones de comparación de archivos y hash, como mantener pulsada la tecla mayúscula para realizar una comparación con el siguiente archivo, o pulsar ctrl para comparar dos archivos.

Hasher Lite es un software gratuito y portable, que no requiere de instalación, y que podemos descargar desde su web oficial.

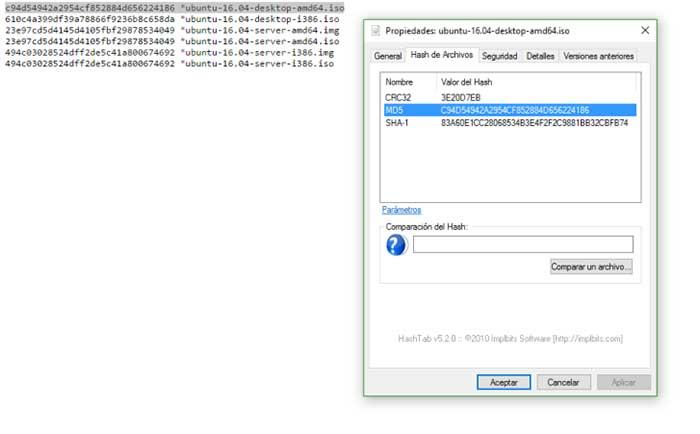

HashTab, detecta cualquier archivo modificado o corrupto

Estamos ante una aplicación que nos va permitir calcular diferentes sumas de integridad de los archivos, para comprobar si un archivo se ha descargado correctamente de Internet. Para ello se encarga de compararlo con la firma que nos proporciona la página principal, detectando si la descarga ha asido modificada o corrupta. También es posible calcular las firmas de integridad de los archivos que copiemos a otro dispositivo para asegurarnos de que los datos se copian correctamente.

Como hemos comentado su misión principal es verificar si la suma de verificación de un archivo es correcta, algo que puede hacer integrándose a la perfección en el menú contextual de Windows. También permite comparar sumas de verificación de dos archivos diferentes y es compatible con los algoritmos más utilizados como MD5, SHA-1, SHA-3, SHA-256 Y SHA-512.

HashTab es una aplicación gratuita para uso doméstico, que podemos descargar desde este enlace.

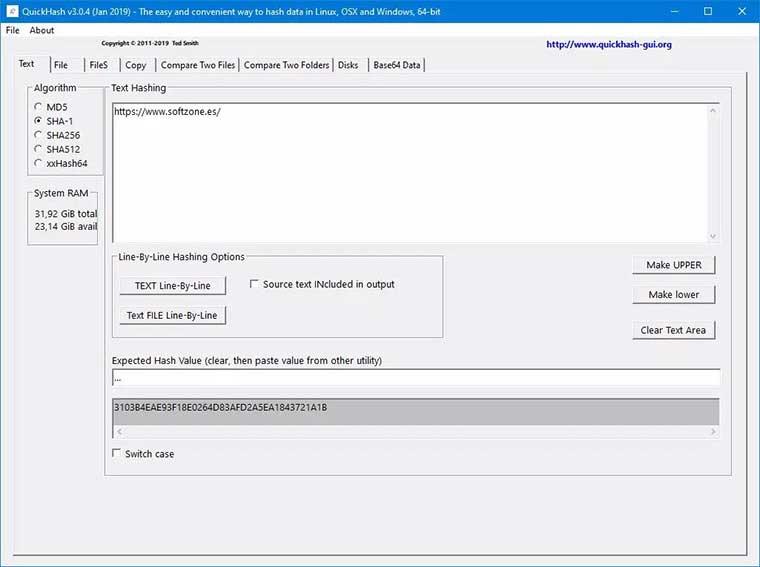

QuickHash, compara archivos entre sí y registra sus resultados

Esta aplicación nos permite calcular el hash de cualquier archivo de nuestro PC. Para ello utiliza diferentes algoritmos como SHA1, MD5, SHA256, SHA512 y xxHash. Nos ofrece compatibilidad con datos de textos, archivos, listas de correo electrónico de texto y árboles de carpetas completos de archivos. Otra opción importante es que nos permite comparar archivos entre sí, o carpetas de archivos que se encuentran basadas en el algoritmo hash y registrar de esta forma sus resultados.

También puede trabajar a través de un documento de texto línea por línea, segmentando cada uno a medida que avanza. Todos los resultados se muestran en una interfaz clara y sencilla de interpretar, desde donde podemos conocer todos los resultados que hemos obtenido.

QuickHash es una aplicación completamente gratuita y de código abierto que se encuentra disponible tanto para Windows, como Linux y macOS. La podemos descargar desde aquí.

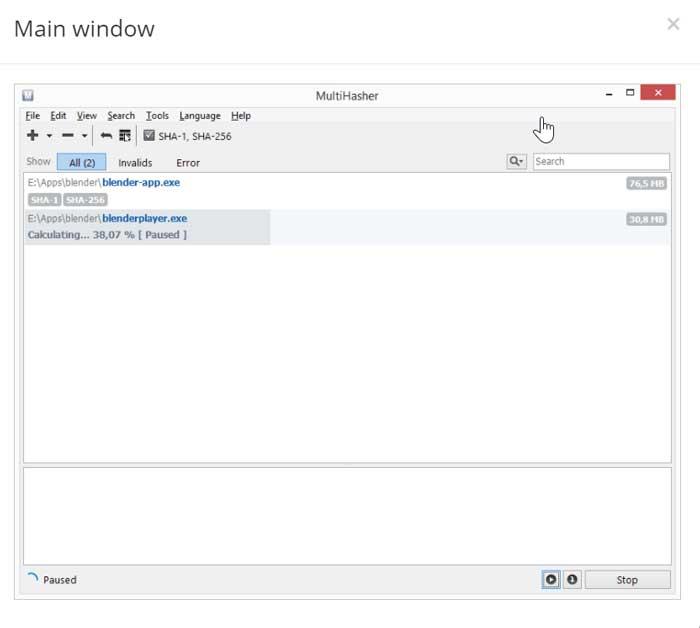

MultiHasher, permite la comprobación de archivos maliciosos mediante VirusTotal

Estamos ante una herramienta que nos ayudará a comprobar y generar el hash de un solo paquete. Cuenta con hasta seis firmas de algoritmos distintas como CRC32, MD5, SHA-1, SHA-256, SHA-384, SHA-512. Su uso es sencillo pues basta con arrastrar y soltar cualquier archivo o carpeta para el hash o generar uno para una cadena de texto. Para verlas basta con pasar el ratón por encima una vez el cálculo haya finalizado.

Otra característica a destacar, es que nos permite saber si un archivo se encuentra infectado a o no infectado con un virus. Ya que esta aplicación se integra en la base de datos de comprobación de archivos maliciosos de VirusTotal, el famoso escáner múltiple. Pero es esto es algo que solo podemos hacer si el archivo ha sido analizado con anterioridad.

MultiHasher es una aplicación gratuita para Windows que podemos descargar desde este enlace.

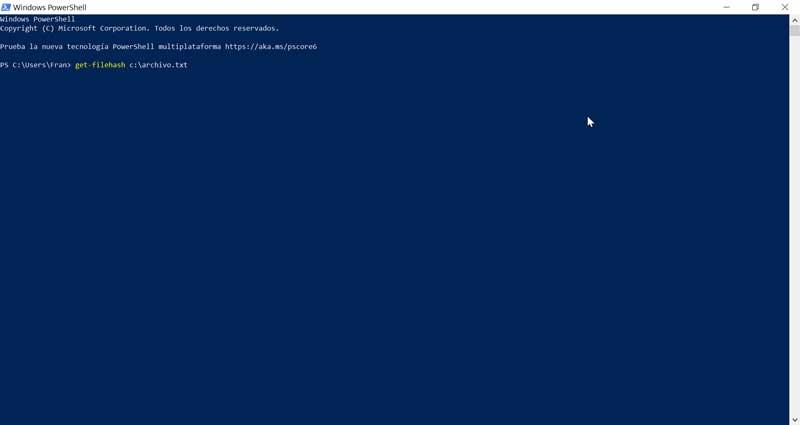

PowerShell, la utilidad integrada en Windows para comprobar archivos hash

Si no queremos descargar ningún programa en nuestro ordenador, debemos de saber que Windows cuenta entre sus herramientas con un comprobador de hash de archivos integrado. Es una función que podemos realizar con dos programas predeterminados que podemos encontrar en la función de PowerSell.

La función de comprobación de hash de archivos de PowerShell admite SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 y RIPEMD160, y se puede usar a través de Get-filehash y CerUtil. Con ellos podremos generar el hash de un fichero. Si optamos por usar Get-filehash usará el algoritmo SHA-256, mientras que, si nos decidimos por usar CerUtil, se encargará de usar el algoritmo MD5. Un ejemplo sería get-filehash c: / archivo.txt

En el caso de que queramos usar PowerShell para comprobar el hash de cualquier archivo basta con presionar la tecla Windows y luego escribir PowerShell. Nos aparecerá su ventana desde donde podemos usar el comando correspondiente.