Un antivirus es imprescindible hoy en día para poder navegar de forma segura por Internet. En cualquier momento podemos encontrarnos con una amenaza informática, ya sea oculta en algo que hemos bajado a propósito, u oculta en una web que con solo visitarla ya nos pone en peligro. Y no solo eso, sino que a veces incluso pueden atacar nuestro ordenador de forma remota por el mero hecho de estar conectado a Internet.

Los antivirus son programas que analizan constantemente todos los archivos que se crean en el ordenador y todo lo que se ejecuta. Analizando su hash, o su comportamiento, deciden si es inofensivo, y permite que se guarde o ejecute, o si es peligroso, aplicando medidas para bloquearlo y proteger nuestro ordenador.

Si usamos un buen antivirus, uno con buena nota en los tests de seguridad, y controlado por una empresa de seguridad fiable, lo más seguro es que en cuanto a virus se refiere, no tendremos de qué preocuparnos. Sin embargo, hasta el mejor antivirus puede poner nuestro ordenador en peligro. Y es que hasta los propios antivirus se pueden ver afectados por vulnerabilidades que pueden poner en peligro nuestra seguridad.

Las principales vulnerabilidades de un antivirus

Un antivirus es un programa, y por lo tanto, puede tener las mismas vulnerabilidades que cualquier otro software de Windows. Los fallos más comunes que se pueden encontrar en los programas son:

- DoS: al explotarlos hacen que el software de seguridad se bloquee, deje de proteger el PC e incluso se cierre.

- Bypass: explotar estos fallos evaden la seguridad del antivirus, por lo que se puede ejecutar malware sin problema.

- RCE: atacar estos fallos de seguridad permiten a un pirata informáticos ejecutar código de forma remota.

- Fuga de memoria: los fallos de desbordamiento de búfer pueden permitir a un atacante ejecutar código con los privilegios del antivirus, o robar información personal del PC.

La mayoría de los fallos son encontrados por investigadores de seguridad o por los propios ingenieros de la firma antivirus. Sin embargo, en ocasiones los descubren los piratas informáticos antes que la empresa de seguridad, lo que se conoce como zero-day. El fallo empieza a ser explotado y no hay forma de protegerse. Hasta que sale la actualización.

Los puntos débiles de un antivirus

Los antivirus son programas muy complejos. Tanto que hasta utilizan la IA para protegernos de las amenazas antes incluso de que lleguen a nuestro ordenador. Por ello, debido a la gran cantidad de módulos y complementos que lo forman, es complicado saber dónde estará la vulnerabilidad.

Normalmente los piratas informáticos suelen atacar siempre los mismos elementos:

El motor. Si consiguen explotar un fallo de seguridad en el motor del antivirus pueden evitar que este antivirus detecte un virus oculto en un fichero. Normalmente él, y todos los módulos, siguen funcionando con normalidad, por lo que no podemos ver indicios de que han explotado nuestro PC.

Los procesos en la memoria. Si uno de los procesos tiene una debilidad, un virus puede utilizarla para que, al ejecutarse, consiga el máximo nivel de privilegios en el sistema, SYSTEM. De esta manera el software de seguridad no será capaz de detectarlo al tener mayor nivel que él, y no podremos detectarlo y eliminarlo a tiempo. Otro uso de las vulnerabilidades en los procesos de la memoria es conseguir bloquear o cerrar el antivirus, o bloquear temporalmente algunos de sus escudos, como el firewall.

Los escudos. Los escudos son cada uno de los módulos que forman el antivirus. Cada uno de ellos está enfocado a protegernos de un tipo de amenazas concreto. Por ejemplo, el escudo del firewall nos protege de los ataques de red, mientras que el escudo contra exploits nos protege de las vulnerabilidades en otros programas de nuestro PC. Explotar estos escudos deshabilitaría los módulos y permitiría saltarse la capa de seguridad.

El proceso de actualización. Es el más complicado de todos, pero alguna vez se ha conseguido explotar. Los piratas informáticos pueden suplantar al servidor de la empresa de seguridad y enviar a nuestro antivirus una falsa base de datos de virus. Con ella pueden hacer casi cualquier cosa en nuestro software de seguridad, desde deshabilitarlo hasta corromper todo el sistema de Windows. Por suerte, las medidas de seguridad del sistema de actualizaciones hacen que sea complicado atacar por aquí.

Cómo engañar a un software de seguridad

Además de los anteriores fallos de seguridad, los piratas informáticos también recurren a técnicas para engañar a los antivirus y poner en peligro a los usuarios. Por ejemplo, una de las técnicas más utilizadas es crear ciertos ficheros (con extensiones como TAR, EXE, RAR, DOCX, CAB o ZIP, entre otras) con unas determinadas partes en común (las que analizan estos programas) para pasar desapercibidos, y ocultar la amenaza en el resto del código.

Además de esta técnica, también es posible crear virus inofensivos que no hacen saltar los controles de los antivirus. Y cuando se ejecutan en el sistema se conectan a un servidor remoto controlado por los piratas informáticos y descargan malware peligroso junto a exploits que evitan que salte el anti-intrusos cuando se ejecuta la amenaza.

Cómo se protegen los antivirus de sus propias vulnerabilidades

Cuando un programa está afectado por un fallo de seguridad, la única forma de solucionarlo es actualizarlo. Y si el fallo es de día cero, aguantar hasta que la empresa responsable lance un nuevo parche. Pero, ¿imaginamos que ocurriera esto mismo con los antivirus?

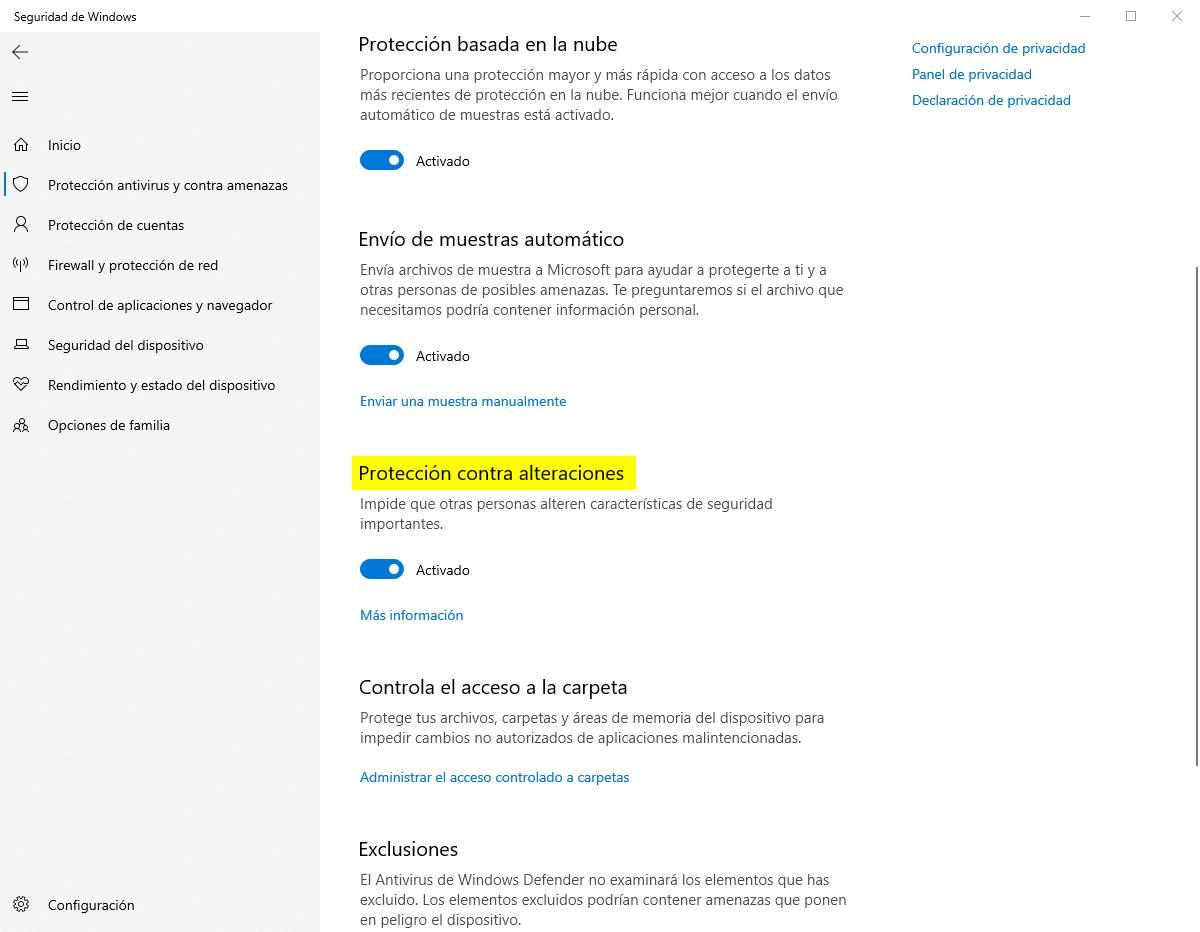

Para ofrecer a los usuarios una capa de seguridad adicional, los antivirus cuentan con una serie de escudos que protegen los propios procesos del software de seguridad. De esta manera, la mayoría de las vulnerabilidades quedan mitigadas, aunque no todas. En Windows Defender, por ejemplo, es lo que se conoce como «protección contra alteraciones«, aunque en cada uno se llama de una forma diferente.

Este escudo de seguridad blinda los procesos del antivirus evitando que otros programas se aprovechen de vulnerabilidades para deshabilitarlo. Sin embargo, si el fallo se encuentra en otro componente, por ejemplo, en el motor, este escudo de seguridad no sirve de mucho. Es mejor que nada, pero no perfecto.

Por ello, si realmente queremos estar seguros al usar nuestro antivirus, lo que debemos hacer es asegurarnos de estar utilizando la última versión del software de seguridad. Esta traerá siempre los últimos parches, y lo último en seguridad, para proteger tanto nuestro PC como sus propios procesos y componentes internos.