El administrador de archivos de Windows establece un sistema de permisos para determinar el propietario y los usuarios que pueden tener acceso a determinados archivos o carpetas. Estos permisos se asignan por defecto en función del tipo de usuario y del grupo al que pertenece dicho usuario. En este artículo vamos a ver cómo gestionar y cambiar los permisos y la propiedad de cualquier archivo del sistema operativo de Microsoft.

La función de los permisos en los archivos y carpetas es establecer qué usuarios pueden acceder a ellos y modificarlos. De manera preestablecida, el usuario creador del archivo tendrá control total sobre él al igual que los administradores del equipo. Es una herramienta muy útil para entornos laborales y equipos que son utilizados por varios usuarios. Permite tener el control de acceso de los archivos del equipo y adjudicar diferentes privilegios a según qué persona.

Tal y como os podréis imaginar, este tipo de funciones relacionadas con la administración de archivos y carpetas se hace especialmente trascendente cuando son varios los usuarios que hacen uso de un mismo PC basado en Windows. Es bastante probable que los administradores del equipo no puedan permitir que todo el mundo tenga acceso a la ejecución, modificación o visualización de determinados archivos. Dependiendo de múltiples factores que varían en el caso de cada uno, es importante saber gestionar los permisos que asignamos a cada uno de estos contenidos.

Precisamente es de todo ello de lo que os queremos hablar a continuación para que así podáis gestionar lo mejor posible todo aquello que guardáis en los discos del PC. Además, si son varios los usuarios de este, esto es algo que en el futuro seguro que vamos a agradecer.

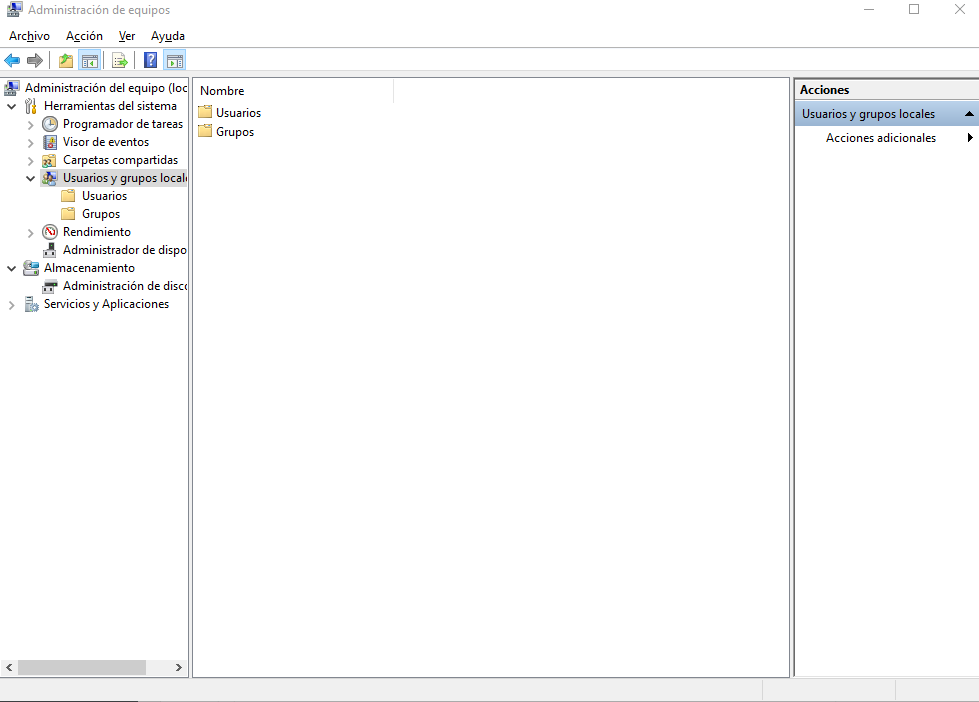

Configura lo permisos desde la Administración de equipos

Se pueden establecer los permisos a los diferentes grupos o a cualquier usuario del equipo. Los usuarios son las cuentas de acceso al equipo. Los grupos es un conjunto de usuarios que tienen unas características en común. Por defecto, el sistema operativo diferencia entre varios grupos como Administradores o Invitados, con una serie de permisos establecidos. Hay muchos más dedicados a tareas concretas. Puede consultarlos o crear nuevos en Administración de equipos – Usuarios y grupos locales. Este sistema es muy utilizado por empresas con una red muy grande y conexiones remotas configuradas.

Pero no solamente debemos limitar esta funcionalidad a los entornos más corporativos. Los usuarios domésticos también pueden tener en su casa diferentes cuentas propias o para otros que deben administrar de la mejor manera. Y precisamente establecer permisos para determinados contenidos en forma de ficheros o carpetas, es un excelente modo de lograrlo. Además, limitamos la utilización de determinados archivos por ejemplo para aquellos que no tengan demasiados conocimientos de tecnología.

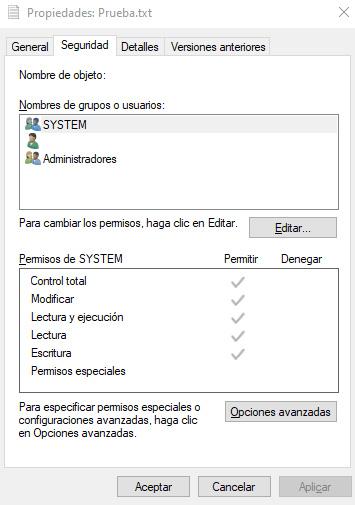

Cambiar los permisos con la pestaña Seguridad

En las propiedades de cada archivo se puede ver un listado de los usuarios y grupos que tienen acceso y qué tipo de acceso está configurado para cada uno de ellos. Haciendo clic derecho sobre la carpeta o archivo en cuestión y seleccionando Propiedades, podemos ver los permisos en la pestaña Seguridad. Los tipos de acceso que se pueden establecer son control total (todos los permisos disponibles), modificar, lectura y ejecución, lectura, escritura y los permisos especiales.

Junto al listado de permisos, aparece la opción de editarlos para quitar o añadir privilegios a un usuario o un grupo de usuarios. Para añadir o eliminar completamente alguno de los permisos establecidos, hay que acceder a las Opciones avanzadas. Ahí aparecen las opciones de Agregar y Quitar permisos. Aquellos que grupos y usuarios que aparecen en el listado por defecto no podrán ser eliminados. Dado que son el propietario del archivo y los grupos de administración del equipo.

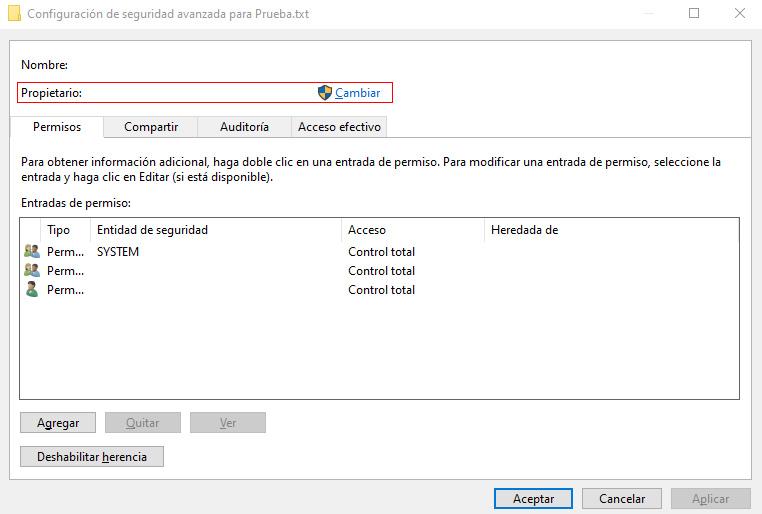

A continuación, vamos a ver cómo cambiar la propiedad de un archivo paso a paso:

1. En primer lugar, debemos acceder a las propiedades del archivo en cuestión. Para ello no tenemos más que hacer clic con el botón derecho del ratón. De entre las diferentes opciones que veremos en pantalla, en este caso nos decantamos por Propiedades.

2. Al igual que antes, debemos navegar hasta la pestaña llamada Seguridad donde haremos clic en las Opciones avanzadas para ver los parámetros que podemos configurar aquí.

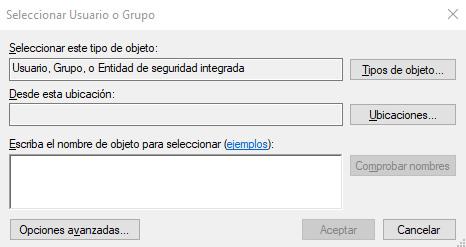

3. Por último, seleccionamos la opción Cambiar que aparece justo al lado del nombre de usuario del propietario del archivo. Aparece un buscador en el que tendrás que indicar a qué usuario transferir la propiedad. Esto nos será de enorme utilidad para modificar la autoría de los contenidos almacenados.

3. Por último, seleccionamos la opción Cambiar que aparece justo al lado del nombre de usuario del propietario del archivo. Aparece un buscador en el que tendrás que indicar a qué usuario transferir la propiedad. Esto nos será de enorme utilidad para modificar la autoría de los contenidos almacenados.

4. Una vez que se confirmen los cambios, se transfiere la propiedad al nuevo usuario. Es importante eliminar todos los permisos relativos a otros usuarios si sólo se desea que tenga acceso el propietario. Por ejemplo, todo esto nos será de mucha ayuda si disponemos de un archivo personal e importante que deseamos transferir a otro. Al mismo tiempo deseamos mantener los permisos originales que en su momento establecimos nosotros para cuidar la privacidad de ese contenido en concreto.

4. Una vez que se confirmen los cambios, se transfiere la propiedad al nuevo usuario. Es importante eliminar todos los permisos relativos a otros usuarios si sólo se desea que tenga acceso el propietario. Por ejemplo, todo esto nos será de mucha ayuda si disponemos de un archivo personal e importante que deseamos transferir a otro. Al mismo tiempo deseamos mantener los permisos originales que en su momento establecimos nosotros para cuidar la privacidad de ese contenido en concreto.

Cambia los permisos en una carpeta compartida

Otra opción que también podemos configurar desde Windows es la posibilidad de cambiar los permisos de los archivos y carpetas que tengamos compartidos en red. De esta forma es posible añadir nuevos usuarios a esta carpeta, de forma que puedan tener acceso a todo el contenido, así como modificarlo si fuera necesario. Para ello debemos realizar unos sencillos pasos que os contamos a continuación.

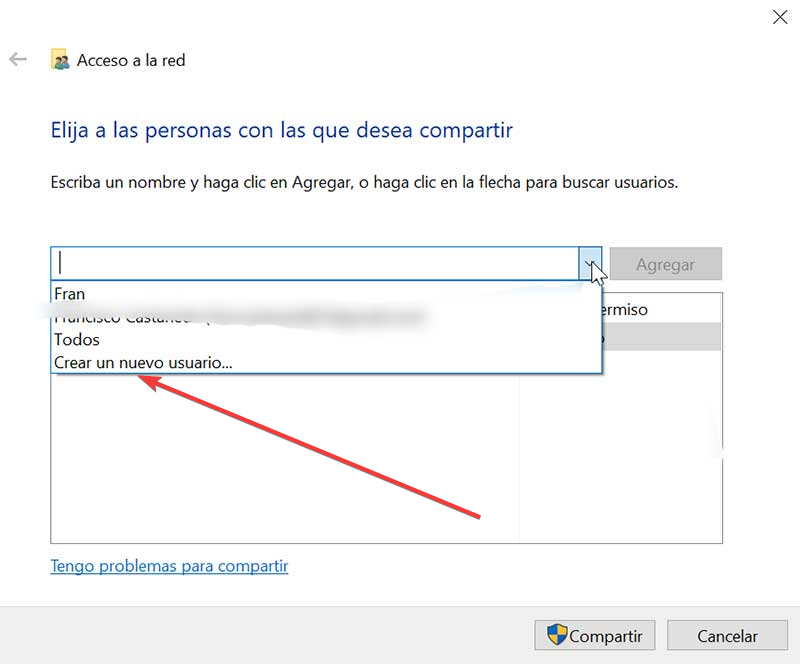

Lo primero será tener visualizada la carpeta que tenemos compartida en la red y pulsaremos sobre ella con el botón derecho del ratón. A continuación, nos aparecerá el menú contextual de Windows, donde debemos de seleccionar la opción de «Propiedades». Posteriormente se abrirá una ventana donde debemos seleccionar la pestaña de «Compartir». Aquí encontraremos el uso compartido de carpetas y archivos en red, donde debemos de pulsar en el botón de «Compartir». Nos aparecerá una nueva ventana de Acceso a la red donde debemos de desplegar la pestaña y elegir la opción de «Crear un nuevo usuario».

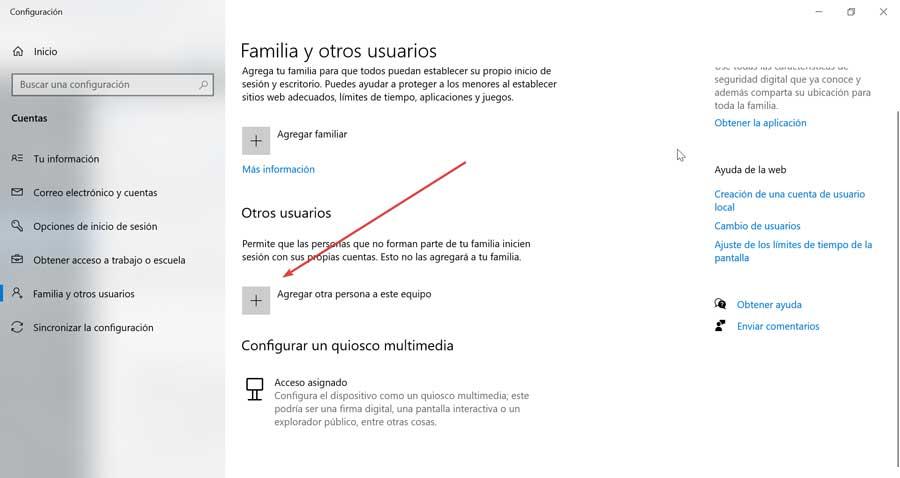

Una vez hecho esto, se nos abrirá la ventana del Panel de control donde debemos de seleccionar la opción de «Administrar otra cuenta». En la nueva pantalla que nos aparece debemos de selecciona la opción de «Agregar un nuevo usuario en Configuración». Ahora pasamos al menú de «Configuración», donde debemos de hacer clic en «Agregar otra persona a este equipo» e introduciremos sus datos para iniciar sesión, ya sea con una dirección de correo electrónico o el teléfono. Una vez terminado volvemos a la pestaña de «Compartir» y ahora ya podremos seleccionar de la lista el nuevo usuario que hemos creado, pulsando en «Agregar». Por último, debemos darle el «Nivel de permiso» deseado y el usuario pasará a tener acceso a estos documentos que tenemos compartido en red.

Usa el símbolo del sistema para controlar los permisos

La aplicación de símbolo del sistema también nos permitirá tanto asignar como eliminar permisos a los usuarios que formen parte del sistema. De esta forma podemos gestionar mejor nuestros documentos privados cuando usamos un ordenador compartido con más personas. Para poder utilizar este método será necesario disponer de algunos conocimientos relacionados con la línea de comandos, por lo que es un método más orientado a usuarios más avanzados, ya que para los principiantes siempre será más cómodo desde la propia interfaz de Windows 10.

Para ello lo primero que debemos hacer es acceder al buscador situado en la parte inferior izquierda y teclear «cmd» o «símbolo del sistema» y seleccionar la opción sugerida. Una vez abierta la ventana de símbolo del sistema necesitaremos usar una serie de comandos.

Takeown

Por un lado, podemos usar el comando takeown que nos permite poder tomar posesión de un objeto. Para ello debemos de escribir «takeown/?» y pulsar enter. Si queremos tomar el control de los archivos situados en el interior de una carpeta del sistema, como por ejemplo System32, debemos utilizar el siguiente comando

takeown /f "C:/Windows/System32" /r

Con el comando takeown, únicamente podemos acceder a contenido almacenado en nuestro equipo, no contenido que se encuentre almacenado en otros dispositivos de red.

Cacls

También podemos usar los comandos calcs que nos ayudarán a gestionar y administrar los permisos sobre una carpeta o unidad y sobre todo el contenido que haya en la misma. Para ello basta con escribir «cacls» y pulsa enter.

Si queremos darle permisos de control total al usuario Nacho de la carpeta Softzone que tenemos almacenada en la unidad H: utilizamos el comando:

cacls "h:/softzone" /e /g nacho:f

Si cambiamos de opinión, y ya no queremos que el usuario Nacho tenga acceso total al contenido almacenado en la carpeta Softzone de la unidad H: y que tampoco tenga acceso a su contenido, escribiremos el siguiente comando para quitárselo:

cacls "h:/softzone" /d nacho

Si únicamente queremos que Nacho tenda acceso a la carpeta Softzone, pero que no pueda modificar ningún documento de su interior, debemos utilizar el comando cacls de la siguiente forma:

cacls "h:/softzone /p nacho:r

Ocultar un archivo con sus permisos

El sistema operativo de Microsoft pone a nuestra disposición una buena cantidad de funciones y herramientas con el fin de mantener la privacidad y seguridad de nuestros contenidos. Y es que en muchas ocasiones son varios los usuarios que utilizan un único ordenador, por lo que lo mejor que podemos hacer es proteger nuestros archivos personales. Los permisos de los que os hemos estado hablando en estas mismas líneas os podrán ser de enorme ayuda en estas tareas en concreto. Esto quiere decir que, si deseamos mantener aún más protegidos nuestros archivos, siempre tenemos la posibilidad de ocultarlas para que otras personas no puedan verlas, al menos de forma predeterminada.

Por tanto, lo que hacemos para lograr ocultar un determinado conjunto de archivos almacenados en las unidades de disco, es acceder a la carpeta o archivo en cuestión y pulsar con el botón derecho en el mismo. Esto nos permitirá abrir la ventana de Propiedades de ese contenido. A continuación, hoy nos situamos en la pestaña llamada General y en la nueva ventana que aparece en pantalla nos encontramos con los atributos de ese archivo o carpeta. Aquí vemos los permisos de solo lectura y ocultos. El primero de ellos nos será de utilidad para que nadie pueda editar ese contenido.

Pero en el caso que nos ocupa lo que nos interesa es la posibilidad de marcar la opción de Oculto. Una vez guardemos los cambios antes de que todo finalice aparece una ventana de aviso para decirnos que ese archivo en concreto desaparecerá.

Para volver a ver el contenido que acabamos de esconder esto es algo que logramos desde el Explorador de Archivos y accediendo a la sección de Vista. Aquí ya no tenemos más marcar la opción de Elementos ocultos para así ver esos contenidos que hemos ocultado y cambiar su estado si lo deseamos.

Ocultar una carpeta completa en Windows

Se puede dar la circunstancia de que necesitemos cambiar los permisos de un determinado contenido en el sistema operativo de Microsoft, sobre todo por motivos de privacidad y seguridad. Esto es algo que se hace especialmente patente en el caso de que sean varias las personas que utilicen el ordenador. Por tanto, en lugar de echar mano de los permisos de ficheros o carpetas tal y como hemos visto antes, también podemos utilizar un software específico que nos permita esconder una carpeta completa con todo su contenido.

De esta manera el resto de los usuarios del PC no podrán acceder a esos archivos y ni siquiera sabrán de la existencia de esa carpeta que nos interesa ocultar. Una de las aplicaciones gratuitas más extendidas y usadas para este tipo de tareas la encontramos en la llamada Lock and Hide Folder.

Así, desde el propio software que os mencionamos tendremos la posibilidad de gestionar las carpetas que deseamos mostrar u ocultar en el sistema operativo. Evidentemente lo más recomendable una vez empecemos a trabajar con el programa, es protegerlo mediante una contraseña para que nadie más pueda usarlo ni configurarlo. De esta manera nos evitamos tener que andar cambiando los permisos de cada uno de los archivos que deseamos esconder, o de las correspondientes carpetas.

Problemas con los permisos que podemos encontrar en Windows

El cambio de permisos en el sistema operativo de Microsoft, como hemos podido ver en estas mismas líneas, lo podemos llevar a cabo de diferentes maneras y su utilidad es innegable. Sin embargo y a pesar de la facilidad con la que podemos llevar a cabo estos cambios, lo cierto es que son un tanto delicados y pueden presentar algunos problemas si no somos usuarios avanzados del sistema. Básicamente con esto lo que os queremos decir es que nos podemos encontrar con algunos fallos de funcionamiento en Windows si no tenemos ciertos cuidados a la hora de modificar estos parámetros.

Es recomendable que sepamos bien lo que estamos haciendo a la hora de modificar determinados permisos de carpetas y archivos. Quizá lo más adecuado en estos casos es crear un punto de restauración antes de realizar estas modificaciones si lo vamos a hacer de forma masiva. Así, en caso de problemas, tendremos la posibilidad de dar un paso atrás y volver a ese punto de restauración recién creado para que Windows vuelva a funcionar sin problema alguno.

Y es que debemos tener en consideración que estos cambios en los permisos pueden acarrear determinados bloqueos que no nos permiten realizar modificaciones sobre determinados ficheros ni siquiera eliminarlos. Es más, si estas modificaciones las realizamos sobre contenidos que pertenecen al propio sistema operativo o algún programa instalado, esto puede afectar negativamente a su funcionamiento general.

En ocasiones nos vamos a encontrar con que a partir de ese instante no podemos realizar modificaciones en documentos ni siquiera visualizar vídeos o fotos que teníamos almacenadas en el disco duro. De ahí precisamente la importancia del punto de restauración que deberíamos haber creado con anterioridad. Aquí también nos podría ser de mucha utilidad disponer de una copia de seguridad de todos esos contenidos para poder restaurarlos en caso de problemas.

Otros métodos para gestionar permisos

Conforme las plataformas de almacenamiento en la nube se han convertido en algo más que habitual, compartir archivos dando o quitando permisos a través de una plataforma de este tipo es mucho más sencillo que hacerlo a través de la configuración de red.

Sin embargo, en grandes empresas en los que la información se almacena en servidores no tienen ningún sentido utilizar este tipo de plataformas, ya que no siempre se comparten archivos editables, sino que se comparten directorios con bases de datos a los que, sin los permisos necesarios, no se puede acceder.