Todo lo relacionado con la seguridad en nuestros equipos, es un tema recurrente que cada vez debería preocuparnos más. De ahí que en estos momentos sea casi indispensable que dispongamos de un antivirus instalado que proteja los datos y aplicaciones de nuestro equipo. Más si tenemos en cuenta que son muchos los tipos de virus y malware que nos pueden estar acechando.

Esto es algo que se ha hecho incluso mucho más importante tras la llegada y expansión de Internet. Como sabréis, la red está llena de información, fotos, vídeos y todo tipo de elementos que podamos necesitar. Pero también tiene sus puntos negativos, como sucede con el malware que igualmente corre online. De ahí precisamente las muchas precauciones que debemos tomar para evitar la llegada de estos elementos.

Qué son los virus

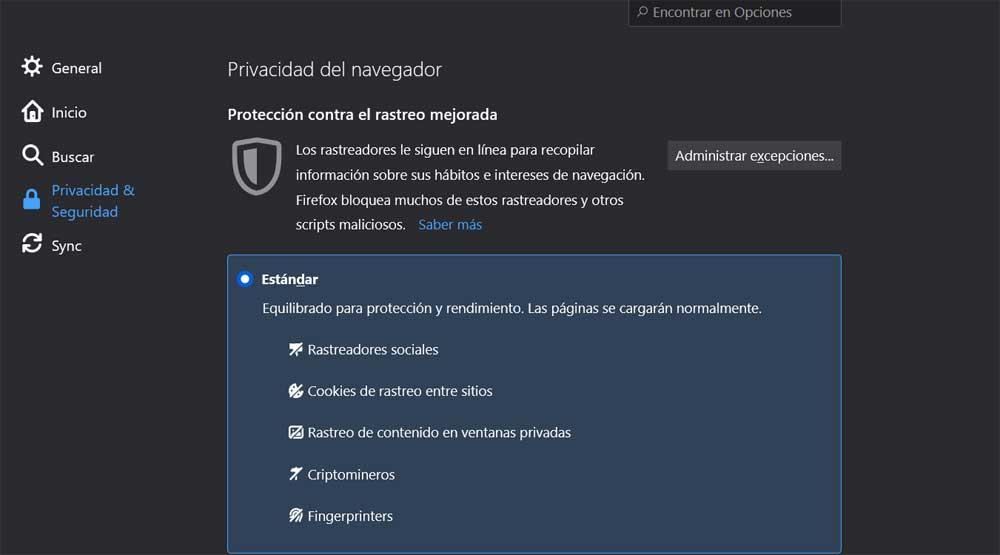

Por ejemplo cada vez es más importante que configuremos de manera adecuada el navegador de Internet que usemos. Y es que estos elementos software cada vez cuentan con una mayor cantidad de parámetros personalizables que nos pueden ser de mucha ayuda en este sentido. Así, desde el propio navegador tenemos la posibilidad de bloquear descargas maliciosas, evitar el rastreo de webs, etc.

Todo ello con el fin de que, en la medida de lo posible, el malware nos llegue a nuestros equipos. Con todo y con ello también es importante que contemos con algún tipo de antivirus que nos proteja contra todo tipo de elementos maliciosos que nos puedan llegar. Esto no solo puede suceder a través de Internet, ya que nos puede llegar desde cualquier vía. Es algo que hemos comentado en innumerables ocasiones, además es un tema que debemos tener muy presente.

Y es que se puede decir que, de un modo u otro todo aquello relacionado con la seguridad en nuestros dispositivos, es algo que no podemos olvidar ni dejar de lado. De un modo u otro el malware nos acecha constantemente y quiere hacerse con nuestros datos privados. Cierto es que en un principio todo esto podría sonarnos un poco a película de terror. Pero lo cierto es que los ataques informáticos, ya sean en nuestros equipos de sobremesa o móviles, nos pueden dar un disgusto sin quererlo.

Virus vs malware

Con el paso del tiempo, cada vez tratamos con datos más sensibles en estos equipos, por lo que los ciberdelincuentes siempre parecen ir un paso por delante de las empresas de seguridad. Estas son las que nos proporcionan sus soluciones diseñadas para protegernos frente a estos virus y demás códigos maliciosos.

Tendemos a confundir ambos términos, malware y virus. Pues bien, cabe mencionar que malware es un término utilizado para describir cualquier tipo de software o aplicación maliciosa independientemente de su acción. Sin embargo un virus es en realidad un tipo de malware con características particulares que lo diferencian de otros software maliciosos. Además el concepto de malware o código malicioso comprende varias categorías de amenazas que veremos a continuación. Cada una de ellas son compartidas por otras amenazas donde un virus es una de estas.

Otras amenazas

Tal y como era de esperar, a medida que Internet ha ido formando cada vez parte más activa de nuestras vidas, los ataques sean intensificado. De hecho los diversos tipos de malware han ido creciendo de manera exponencial, con sus riesgos. De este modo se podría decir que tanto casi a diario no paran de salir noticias acerca de nuevos ataques o peligros en forma de ransomware, gusanos, spyware, etc.

Algo que debemos saber es que aunque muchos hablen de virus como término generalista a todo tipo de infecciones, esto no es del todo correcto. Cierto es que al hablar de virus en general, se le da al nombre más extendido de estos elementos en concreto. De este modo y con esta nomenclatura, lo que realmente se logra es abarcar el mayor número de tipos de código malicioso posible. Sin embargo a la hora de generalizar, quizá lo más correcto sería hablar de malware.

Tipos de virus y malware que nos puede atacar

Pero algo que debemos tener muy presente, es que por debajo del malware en general, hay otros muchos tipos distintos derivados del mismo. Es por ello que a continuación veremos algunos de los más extendidos y conocidos. Esto nos servirá para poder distinguir entre los más comunes en estos entornos, tanto en Internet como en nuestros equipos. Así, dependiendo del tipo de tarea que el código malicioso pretende llevar a cabo en el sistema infectado, pertenecerá a un grupo o a otro.

Virus: qué son

Para empezar os diremos que cuando hablamos de un virus informático, en realidad nos referimos a un tipo de malware muy concreto. Este es el que ataca a aquellas aplicaciones que ya tenemos instaladas en el sistema operativo. Sin embargo, al contrario de lo que sucede con los denominados como gusanos, estos virus necesitan que sea el propio usuario el que actúe para que se extienda por el sistema.

Claro está, si ser conscientes de ello o mediante algún tipo de engaño, los virus tienen que ser activados de algún modo por nosotros para que se pongan en funcionamiento.

Los gusanos o Worms, cómo actúan

Por otro lado nos encontramos con los mencionados gusanos. Se podría decir que estos son una variante de los virus, pero un poco más peligrosa. La razón de todo ello es que en un principio los gusanos no requieren de nuestra interacción para infectar el sistema. La principal razón de todo ello es que una vez que se instalan en el ordenador, por sí mismos y de manera independiente, comienzan a propagarse por todo el equipo.

Por regla general empiezan por la memoria principal del equipo, pasando a las unidades de disco y por tanto a los programas y datos que se encuentran aquí almacenados. Esta propagación tan solo la podremos parar con un antivirus que elimine el mencionado gusano.

Son malware autónomo, sin archivos, y se propagan adoptando una metodología sigilosa. Los métodos de entrega habituales de los gusanos son el correo electrónico o los archivos adjuntos de mensajería instantánea. Se hace creer a los usuarios que es seguro abrir esos archivos adjuntos y también se cuelan a través de las unidades USB. De todos modos una forma eficaz de prevenir todo esto es evitar abrir algún archivo adjunto de correo electrónico extraño.

Dado que los gusanos se autorreplican, utilizan mucho espacio libre en su dispositivo, por lo que si notamos un descenso en el espacio del disco duro repentino, puede ser causado por un gusano informático. Al mismo tiempo estos elementos bloquean muchos programas y hacen que el ordenador vaya más lento de lo habitual. De hecho los gusanos pueden eliminar, sustituir y crear nuevos archivos.

El primer gusano conocido como Jerusalem fue descubierto en 1987 y hay varios tipos como los de Internet, del correo electrónico, de mensajería instantánea, de compartición de archivos, etc. Como decimos, la mejor manera de prevenir la llegada de los mismos, es no abriendo adjuntos extraños o de fuentes desconocidas. También debemos saber que si tenemos dudas, lo mejor es usar algún tipo de antivirus, estos detectan la mayoría de los guanos.

Adware, anuncios y ventanas emergentes

Cambiando de tercio, otro de los tipos de código malicioso que seguro habéis escuchado en multitud de ocasiones, es el llamado adware. Este es otro formato que con el paso del tiempo se ha extendido más y más. Lo primero que debemos tener en cuenta aquí, es que a diferencia de los comentados anteriormente, este no intenta dañar nuestro ordenador como tal. En realidad el adware lo que hace es que nos bombardea con publicidad no deseada.

Esto afecta a multitud de elementos software del que tenemos instalado en el PC. Lo peor de este formato en concreto, es que es tal la llegada de mensajes y publicidad no deseada, que satura el equipo. Esto se puede llegar a traducir en que en ocasiones deja el navegador web y el sistema en general, casi sin poder usarse.

Ransomware: secuestro de datos

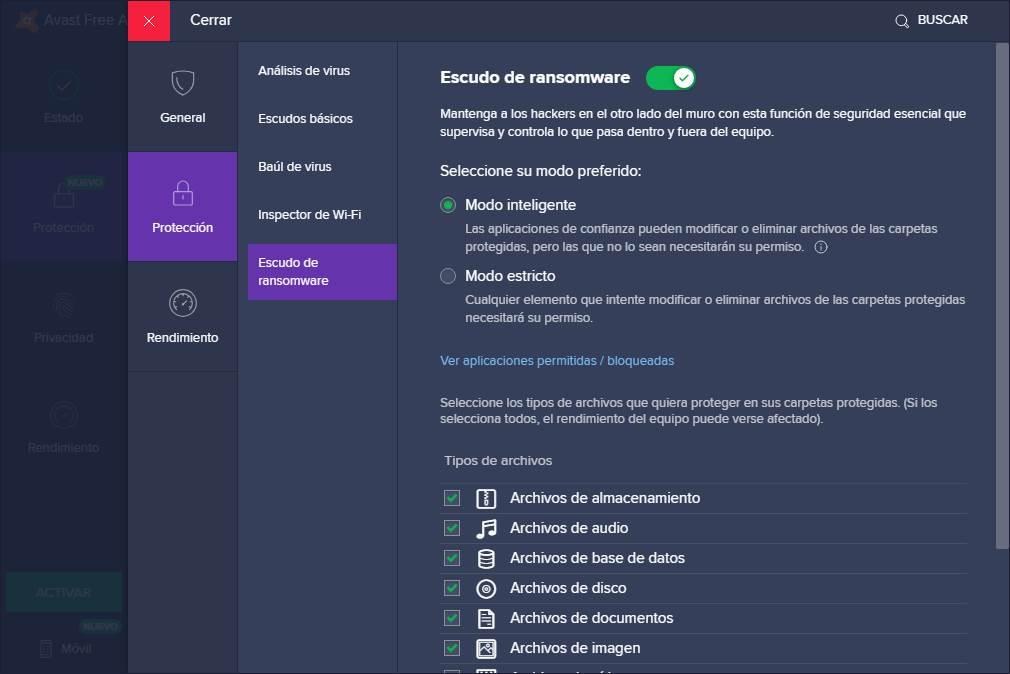

Es uy posible que uno de los formatos de malware que más se están extendiendo últimamente sea el llamado ransomware. En realidad aquí nos encontramos con un código malicioso cuya principal tarea es la de secuestrar todos los datos que tengamos almacenados en nuestro disco duro. A continuación, una vez bloqueado el acceso a nuestros datos, el propio código malicioso se encarga de pedir un rescate, generalmente económico. Este, en teoría, nos servirá para poder volver a utilizar de nuevo el equipo.

Pero claro, esto no siempre es así, aunque paguemos el rescate como tal, por lo tanto se podría decir que el ransomware, es un chantaje en toda regla y no os recomendamos pagarlo nunca. De ahí la importancia de las copias de seguridad de las que os hablamos tantas veces.

Spyware, sus peligros

Por otro lado nos encontramos con otro de los más comunes, el spyware, que como su propio nombre indica, es un tipo de código malicioso encargado de detectar datos sensibles del PC. Aquí entran en juego elementos tales como las credenciales de acceso, las tarjetas de crédito, las contraseñas o las cuentas bancarias. Por tanto, una vez que el código malicioso se hace con todo ello, lo reenvía por Internet directamente al atacante para disponer de estos contenidos tan delicados.

Por último nos vamos a referir a los “troyanos”, elemento que sin querer dañar nuestro sistema, al menos de manera directa, «abre una puerta» en el mismo para que otros tipos de malware puedan acceder sin problemas, o al menos de manera más sencilla.

Troyanos: una puerta trasera a tu PC

También os queremos hablar de los denominados como troyanos, elemento que sin querer dañar nuestro sistema, al menos de manera directa, abren una puerta al mismo. De este modo lo que se logra es que otros tipos de malware puedan acceder sin problemas al mismo, o al menos de manera más sencilla.

De ahí que se consideren como uno de los más peligrosos e importantes de todos los que nos podemos encontrar en los tiempos que corren.

Criptojacking, minado de criptomonedas

Uno de los tipos de código malicioso que más se están extendiendo en lo últimos tiempos, es el Criptojacking o minado de criptomonedas. En realidad se trata de un minado de criptomonedas malicioso que se lleva a cabo aprovechando nuestro PC, sin que nos demos cuenta. Así, lo que hace este es hacer un uso no permitido de nuestro equipo y sus componentes, para extraer monedas digitales a través de Internet.

Por tanto este se podría considerar como la vulneración de un ordenador aunque sin otro objetivo más que minar criptomonedas secuestrando ciertos recursos del PC.

Exploits, aprovechando fallos y debilidades

Un exploit es un código malicioso que en realidad se aprovecha de un error o vulnerabilidad para provocar un comportamiento imprevisto en un software. Asimismo los exploits pueden afectar a componentes hardware o a cualquier dispositivo. Cabe mencionar que estos comportamientos incluyen la toma del control de un sistema por completo. De igual modo estos afectan a los permisos de administrador de los programas.

Falsos antivirus, más mal que bien

Tal y como su propio nombre nos indica, los falsos antivirus son pequeños programas que instalamos de manera consciente en el equipo pensando que nos van a proteger. Estos suelen ofrecer muchas veces cuando navegamos por Internet y se venden para proteger nuestro equipo de un potencial mal que ya nos está afectando. De ese modo, si caemos en el engaño, lo que en realidad hacemos es añadir al sistema un software malicioso que intentará hacerse con los datos personales almacenados en el equipo.

Por tanto, como os podréis imaginar, esto es algo que debemos intentar evitar a toda costa.

Riskware, programas peligrosos

Y cambiando de tercio, nos encontramos con el Riskware. En realidad este es el nombre que reciben aquellos programas legítimos que pueden causar daño al PC. Para ello tiene que usarse por parte de usuarios maliciosos para eliminar, o modificar datos almacenados, así como para copiarlos con fines maliciosos. Estos elementos igualmente afectan negativamente el rendimiento del PC, todo ello para hacerse con el control del mismo.

Cómo protegernos y evitar el malware

Aquí os hemos hablado de los principales tipos de malware que pueden afectar, de un modo u otro, negativamente a nuestro PC. Es por ello que, como os podéis imaginar, esto es algo que debemos intentar evitar en la medida de lo posible. Para ello, como os comentamos antes, podemos intentar echar mano de diversas soluciones de seguridad, como los antivirus. Pero también debemos poner de nuestra parte para así no poner nuestro PC en peligro.

Esto puede afectar negativamente a nuestros datos privados, programas instalados, etc. Por no hablar del daño que puede hacer al sistema operativo como tal, por ejemplo. Es por ello que también os hablaremos de algunos elementos y comportamientos que debemos tener en cuenta para protegernos del malware.

Antivirus

Tal y como os mencionamos antes, este es un tipo de software en concreto que se ha convertido en uno de los más importantes. De hecho se podría decir que hoy día es impensable conectarnos a Internet sin un antivirus instalado en el PC. Y es que cada vez son más las amenazas que se esconden aquí y que buscan una oportunidad para hacerse con nuestros datos. Pero ello debemos instalar un antivirus, o usar el que por defecto integra Windows, 10, nos referimos a Windows Defender.

Cabe mencionar que hay muchos programas de seguridad de los que podemos echar mano en este sentido. Estos antivirus de los que os hablamos, nos serán de mucha ayuda a la hora de estar protegidos al utilizar el ordenador. Hay docenas de soluciones de este tipo totalmente fiables, algunas gratuitas, y otras de pago. Solo hay que elegir la más adecuada en cada caso.

Actualizar el PC

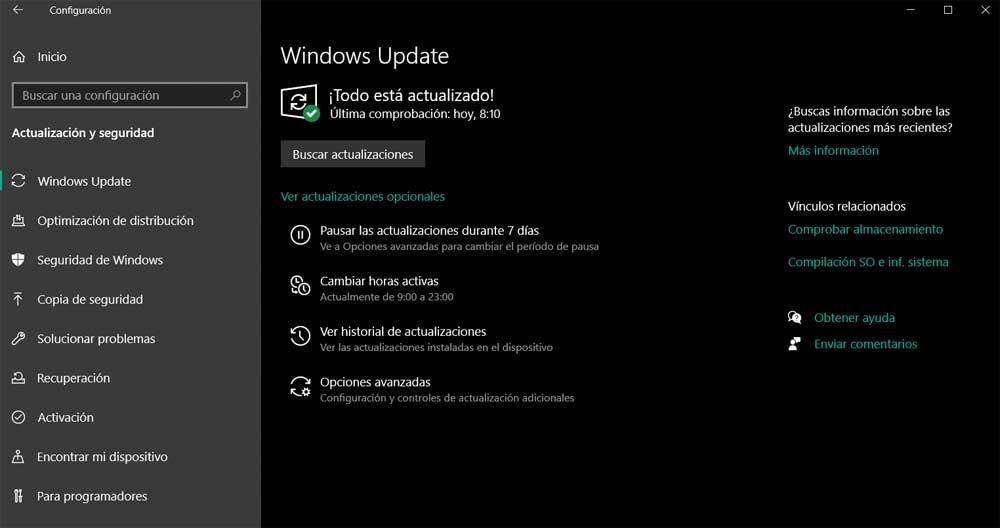

Los atacantes están al acecho en todo momento, eso es algo que debemos tener más que claro desde el principio. Eso quiere decir que están intentando hacerse con nuestros datos de manera constante. Para ello aprovechan el más mínimo resquicio o agujero de seguridad. Ya sea en el propio Windows, o en algunos de los programas instalados, estos pueden tener fallos de seguridad.

De ahí precisamente la importancia de actualizar todo ello lo antes posible. Y es que los desarrolladores de software, incluyendo a Microsoft, aprovechan estas actualizaciones que lanzan de manera constante para parchear esos fallos de seguridad, de ahí la importancia de estas. Por tanto, actualizar tanto el propio Windows, como los programas que usamos en el mismo de manera constante, nos ayudará mucho a evitar riesgos innecesarios.

Visitar webs seguras

Nuestro comportamiento en Internet también es clave a la hora de evitar que llegue algún tipo de malware a nuestros equipos. Para ello lo que debemos hacer es evitar ciertas páginas web que consideremos como sospechosas. Y es que hay que saber que muchas de ellas están ahí disponibles para, de un modo u otro, acceder maliciosamente a nuestro equipo.

Usan varias vías para ello que son las que realmente debemos evitar a toda costa. Por ejemplo ofrecen atractivos programas para que los instalemos. Al mismo tiempo ofrecen ciertos contenidos que nos podrían resultar atractivos, o incluso regalos si pinchamos en determinados enlaces. Pues bien, todo eso es lo que realmente debemos evitar si queremos mantenernos alejados de todos esos tipos de malware.

Evitar la piratería

La piratería de todo tipo de contenidos en Internet lleva décadas entre nosotros. Además los métodos para todo ello se han ido actualizando con el paso de los años. De ahí que poco a poco estos comportamientos se hayan extendido por todo el mundo. Pero a pesar de su atractivo para muchos, atractivo pero ilegal, también entraña muchos peligros. Y es que la piratería es aprovechada igualmente por los atacantes para acceder a nuestros equipos a través de esos contenidos descargados.

Por ejemplo podemos instalar programas en principio de pago, pero de forma gratuita, que en realidad son programas maliciosos. Esta es una de las técnicas más comunes aquí para acceder de forma maliciosa a nuestros equipos. Es por ello que, entre otras muchas razones, deberíamos evitar la piratería a toda costa para así no instalar malware en el PC.

Tener sentido común

Aunque pueda parecer un tanto obvio, el sentido común al trabajar con un ordendador, también nos será de enorme ayuda a la hora de protegernos. Con esto lo que os queremos decir es que tomemos ciertas precauciones lógicas que seguro nos serán de ayuda a la hora de evitar la llegada de todo tipo de malware. Por ejemplo no debemos confiar en los enlaces de correos electrónicos que nos lleguen de fuentes desconocidas. Asimismo es importante saber que en Internet nadie regala teléfonos, ni programas, ni viajes sin buscar algo a cambio, más las páginas un tanto sospechosas. Todo ello no son má que estrategias que se llevan a cabo para engañarnos y para que pinchemos en enlaces maliciosos, por ejemplo.