La protección anti-copia, o DRM (Digital Rights Management), es un sistema mediante el cual se controla el uso ilícito de todo tipo de material digital implantado por las empresas creadoras de software (o por terceros) para decidir qué usuarios finales pueden hacer uso de dicho material digital (los que lo hayan comprado) y quiénes no.

Actualmente, uno de los sistemas DRM que más está dando de qué hablar es Denuvo, sin embargo, la historia de los sistemas anti-copia remonta mucho más atrás, casi 50 años. A continuación, vamos a repasar la historia del DRM, concretamente en el sector de los videojuegos, desde sus inicios hasta Denuvo.

Sistemas DRM antiguos y arcaicos

Microsoft fue la primera víctima de piratería informática

Como hemos dicho, la piratería no es algo nuevo, sino que se remonta, inicialmente, a mediados de 1975, concretamente a la aparición del Altair 8800, el primer ordenador personal de gran éxito para pequeñas empresas. Microsoft desarrolló un sistema operativo (Altair Basic) para este ordenador en tarjetas perforadas (aún no existían ni los disquetes ni las cintas magnéticas). Alguien con acceso al Altair y hábil con la máquina de troquelado creó 50 copias de este sistema operativo y empezó a distribuirlas libremente en el «Homebrew Computer Club«. De esta manera, mientras Altais hacía dinero con el hardware que vendía mientras que Microsoft no, debido a que su sistema operativo se podía conseguir fácilmente de forma gratuita.

Protegiendo directamente los disquetes

Tras ese caso se empezó a distribuir software a través de cintas de casete y disquetes, ambos medios muy fáciles de copiar libremente utilizando simples duplicadoras. Tras ver el problema, a principios de los años 80 llegó el primer sistema DRM On-Disk, «Key Disks», una serie de modificaciones físicas en las unidades que se implementaban durante la fabricación de los discos y que con un simple comando en el software, este sabría si su medio de origen es original (si coincide la marca de fábrica) o pirata.

Este sistema anti-piratería de pista fue utilizado por grandes equipos, como el Apple II o el IBM PC, así como en el software más importante, como el VisiCalc y Lotus 1-2-3. También empezó a llegar a los primeros juegos de PC, siendo el Microsoft Adverture el primer videojuego conocido con sistema DRM. Otros ordenadores, como el Commodore Amiga o la Atari ST también utilizaban estos sistemas anti-copia.

Fue aquí cuando los primeros crackers empezaron a hacer de las suyas, y no precisamente por querer conseguirlo todo gratis, sino porque los disquetes donde se vendían los juegos eran frágiles y, debido a dicha protección DRM, si este se rompía por alguna razón, el usuario estaba obligado a comprar el juego de nuevo. Las copias de seguridad no funcionaban.

De esta manera, algunas desarrolladoras aprovecharon la situación y decidieron lanzar juegos sin DRM, ganándose el aprecio de los jugadores y demostrando, por primera vez, que los beneficios podían ser mayor, a pesar de estar expuestos a la piratería, si el software era bueno y no hacía enfadar a los usuarios finales.

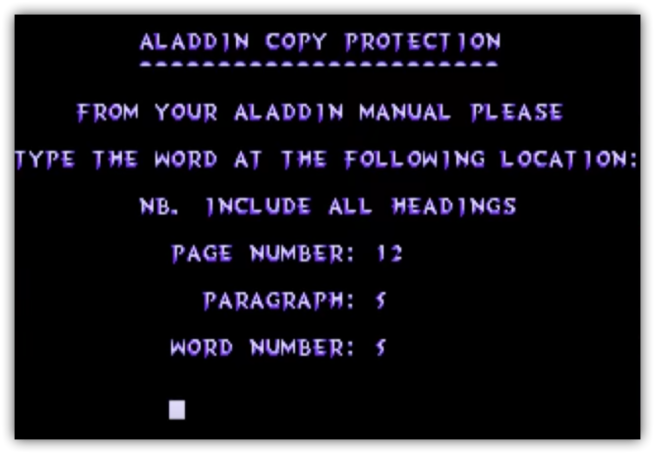

Nos hemos pasado. Debemos crear nuevos sistemas DRM menos agresivos

Una vez llegados a este punto se dejaron de lado los sistemas anti-copia drásticos como los anteriores y se empezó a investigar otros sistemas de protección Off-Disk, sin depender de la estructura del disco, llegando así a los «passphrases» o las búsquedas en el manual. Los usuarios podían hacer copias de sus juegos libremente, pero, al ejecutarlas, se les preguntaría por una palabra concreta del manual. Si no tenías el manual, no podrías jugar.

Copiar los manuales de los juegos, en ocasiones, podía salir más caro que comprar el juego nuevo.

Una revisión de este sistema DRM es la Code Wheel, o la rueda de código, típica del Monkey Island, o la del Test Drive 3. En este sistema había que llegar a una combinación específica en la rueda de cartón para introducir el código correspondiente en el juego y poder ejecutarlo. Otro sistema similar era la hoja de códigos, una tabla en un papel con unas combinaciones muy extrañas (folio rojo con texto en azul difuminado) que impedían que se fotocopiara.

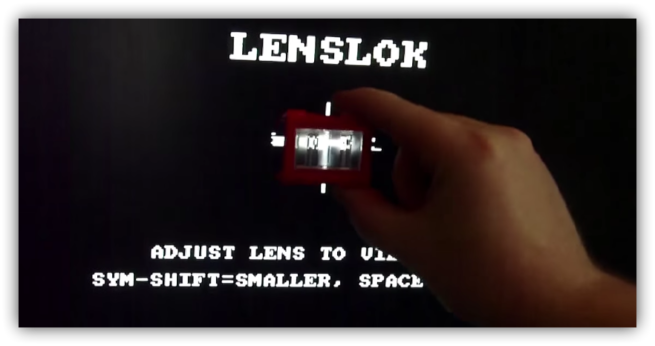

A partir de aquí se crearon todo tipo de hojas y cacharros anti-copia, cada vez más complicados tanto de copiar como de entender. Eso sí, al menos todavía eran sistemas DRM Off-Disk.

Con el paso del tiempo, estos sistemas se volvieron cada vez más complicados, tediosos y, además, obsoletos, ya que, por ejemplo, con la aparición de los escáneres prácticamente cualquiera de ellos podía suplantarse.

Así nacieron los Phisical Locks, unos dispositivos físicos (ya no un código o un papel), imposibles de copiar y fabricar de nuevo, que se utilizaban para desvelar sistemas de protección de lo más complejos. Un ejemplo de ellos es la lente del juego «» que nos obligaba a mirar a través de ella la pantalla de nuestro ordenador para introducir una combinación de letras que solo se veían a través de ella.

Nos hemos vuelto a pasar. Empezando de nuevo.

Algunos desarrolladores también empezaron a enviar junto a los juegos «dongles» o dispositivos que debían conectarse a un puerto del ordenador y, sin el cual, el juego no arrancaría. Aunque este sistema no fue muy común, incluso hoy en día algunas aplicaciones profesionales lo utilizan, en modo de memoria USB especial.

Con la llegada del CD-ROM, todo esto cambió.

Sistemas DRM modernos

Nadie puede copiar un CD a su ordenador

Cuando el CD-ROM se convirtió en un estándar de almacenamiento, teniendo en cuenta que la mayoría de los discos duros solo podían almacenar 600 MB y las grabadoras de CDs eran extremadamente caras, las compañías empezaron a vender juegos sin ningún tipo de DRM. Algunos títulos, un poco más adelante, lo único que hacían era comprobar que el CD del juego estaba en la lectora, pero si se grababa una copia, este seguía funcionando sin problemas.

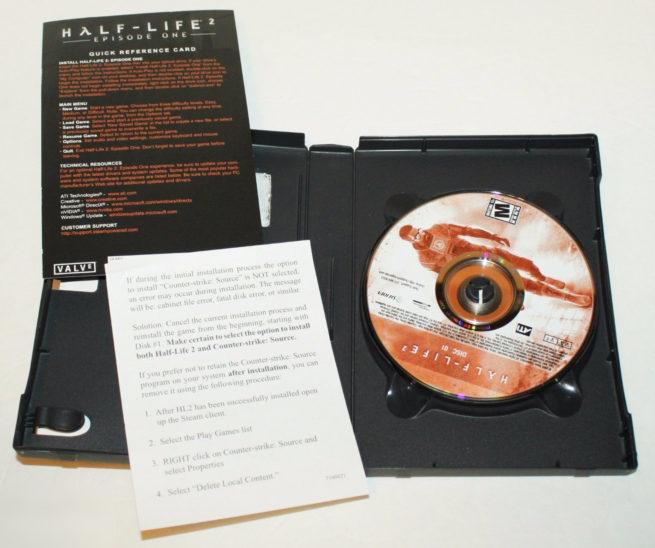

Poco después empezaron a aparecer los conocidos sistemas de verificación basados en números de serie y claves. A diferencia de los sistemas Off-Disk vistos a mediados de los años 80, estos eran mucho más llevaderos y solo nos pedían introducir una clave alfanumérica, incluida en el manual o en la propia carcasa del disco, para poder instalarlo. Además, en ocasiones, se unía este sistema a la verificación de disco, nada que creando una copia del CD y apuntando la clave en él no se pudiera solucionar.

Cuando la capacidad de los discos duros aumentó y las grabadoras empezaron a ser asequibles se empezaron a utilizar, de nuevo sistemas de protección On-Disk, como tablas de contenido falsas y ficheros fantasma superiores al tamaño del disco. De esta manera, los CDs funcionaban sin problemas, pero, si se intentaban grabar, darían error.

El software avanza, y las grabadoras de CDs (quién no recuerda a Clone CD o a Alcohol) empezaron a ser capaces de detectar este tipo de engaños y a evitarlos, saltándose así estas protecciones.

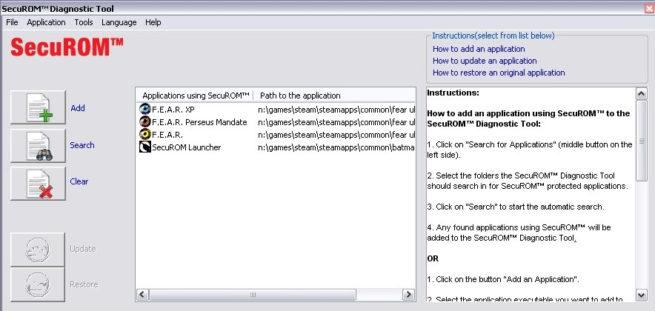

Los CDs son inseguros. Confiemos en terceras empresas especializadas

Las desarrolladoras de videojuegos ya no dan más de sí y su principal finalidad es crear un juego, no un sistema anti-copia. Por ello, a mediados de los 90 empezaron a aparecer los primeros sistemas DRM de terceros:

- SafeDisc

- SecuROM

- StarForce

Estos sistemas de terceros intentaban impedir las copias mediante el uso de firmas digitales y hashes. SafeDisc es la más básica, no es molesta y, además, es fácil se saltar.

SecuROM, por el contrario, es uno de los más odiados. Este radical sistema DRM lo tenía todo, pesado, duro, infranqueable… era tan efectivo que hasta muchos discos originales eran detectados por él como discos piratas. Además, era incompatible con muchas lectoras de CD.

StarForce, además de incluir todo lo de SecuROM, también era tan agresivo que degradaba la vida útil de las lectoras de CD. Además, su software actuaba como un rootkit, pudiendo saber todos los discos que se introducían en la lectora e incluso causando inestabilidad en el equipo. Este fue uno de los sistemas más eficaces, siendo Splinter Cell Chaos Theory uno de los juegos que más se han tardado en piratear, 422 días.

Aquí también ganaron popularidad una serie de sistemas DRM muy originales, internos de los juegos que, si detectaban que la copia era pirata, degradaban el juego, lo hacían imposible de jugar e incluso hacían que la máquina hiciera trampas. En Serious Sam 3, por ejemplo, aparecía un escorpión gigante imposible de matar.

Sistemas DRM actuales: Online y Denuvo

Venta digital

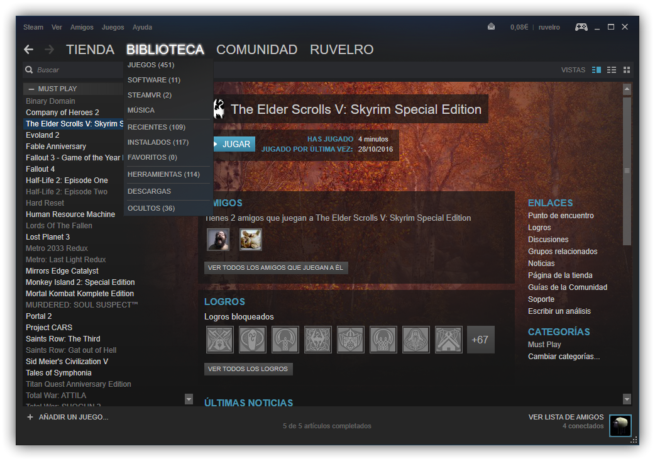

Ya en el siglo 21, los nuevos sistemas de protección DRM dieron el salto a Internet. Games for Windows Live y, sobre todo, Steam, Origin y uPlay cuentan con una plataforma a través de la cual los usuarios pueden comprar juegos en formato digital. Estos juegos combinan una capa de protección básica y un sistema DRM de terceros para evitar la piratería.

Estos sistemas online son bastante eficaces, livianos pero fáciles de saltar hoy en día. Además, gracias a las rebajas de Steam, muchos usuarios, incluso aquellos totalmente en contra de los sistemas DRM, tienen en su cuenta de Steam varias decenas de juegos, y es que muchas veces merece la pena gastarse 5 euros en un título que gastar 20 GB de espacio en el disco de una imagen ISO, más la instalación y el activador. Y si el juego tiene online, mucho mejor.

De todas formas, las plataformas como Steam aún están muy limitadas. Por ejemplo, no podemos vender nuestros juegos digitales, dependemos de una conexión activa a Internet para poder jugar y, además, muchos títulos aún tienen sistemas DRM como SecuROM, o peor aún, satanás Denuvo.

¿Y si obligamos a la gente a permanecer conectado para jugar?

Otros sistemas de protección se basan en la activación online. Esta es una medida muy eficaz de reducir la piratería, sin embargo, muy limitada, ya que nos obliga a estar registrados en una web, el juego solo podemos instalarlo un número limitado de veces, dependemos de la disponibilidad de la plataforma del editor y, en ocasiones, incluso nos obligan a llamar por teléfono a un número equivocado (como con Bioshock) para realizar más de dos instalaciones con un mismo disco. Y, por si acaso, SecuROM también rondaba estos lares.

La conexión constante a Internet no es nueva, pero sí una de las más molestas. Para poder jugar necesitamos estar constantemente conectados hasta el punto que una simple caída puede tirar por tierra todo nuestro juego. El Assassin’s Creed II fue uno de los primeros títulos en incluir esta medida de seguridad, aunque, sin duda, uno de los hitos más graciosos en este punto fue el Sim City, una mezcla de todo tipo de DRMs (especialmente una conexión online constante crítico) que hicieron que el juego fuese imposible de jugar en su lanzamiento. For Honor también incluirá un DRM que exija conexión constante a Internet y, además, tendrá un pacto con el diablo usará Denuvo.

Denuvo, lo peor que ha visto el sector de los videojuegos

Denuvo es un sistema de protección DRM propiedad, en gran parte de Sony. Este sistema anti-copia no funciona de forma independiente, sino que ha sido desarrollado, principalmente, para mejorar los sistemas de protección actuales como la verificación online de Steam, Origin y uPlay.

Este sistema DRM es uno de los más efectivos hasta la fecha, y es que, desde su lanzamiento, en 2014, hasta mediados de 2016 ha permanecido irrompible, haciendo pensar a muchos que se trataba del sistema definitivo. Sin embargo, el precio a pagar por esta capa de protección es muy elevado, y no nos referimos a las ingentes cantidades de dinero que tienen que pagar las desarrolladoras por usarlo. tal como han demostrado muchos analistas, los juegos con Denuvo funcionan mucho más lentos en los ordenadores, hacen que la calidad del juego sea peor y que el rendimiento de este se vea seriamente afectado, llegando a hacer perder a los títulos más de 15 FPS.

Esto, sumando a la soberbia de sus responsables, enfadó a los crackers, quienes, igual que en 1985, han buscado de todas las formas posibles cómo acabar con este sistema de protección. Hasta que a mediados de 2016 consiguieron romper la seguridad del primer juego con Denuvo: «Rise of the Tomb Raider».

Tras él, ya son 13 los juegos protegidos por Denuvo que han sido pirateados, haciendo que este sistema anti-piratería haya pasado de ser un software totalmente infranqueable a poder crackearse en tan solo 5 días.

¿Al final cuál es el mejor sistema anti-piratería? Un buen producto a un buen precio y que respete al usuario final

Igual que en el pasado, muchas compañías están optando por eliminar los sistemas DRM de sus juegos (los juegos con Denuvo crackeados los están eliminando, y se está mejorando el rendimiento de los títulos), y muchos desarrolladores, como CD Projekt Red, responsable del juego The Witcher 3, uno de los mejores títulos de los últimos años, éxito rotundo en ventas, deciden invertir el dinero del DRM en mejorar el juego y reducir costes, con fantásticos resultados.

Los juegos publicados en la tienda de juegos GOG, por ejemplo, son todos ellos DRM-Free.

¿Qué nos deparará el futuro en cuanto al DRM?